Впервые термин peer-to-peer (P2P) был использован в 1984 г. компанией IBM при разработке сетевой архитектуры для динамической маршрутизации трафика через компьютерные сети с произвольной топологией (Advanced Peer to Peer Networking). Сегодня на технологии P2P основано огромное число популярных сетевых сервисов — от простого обмена файлами до речевой и видеосвязи.

В основе технологии лежит принцип децентрализации: все узлы в сети P2P равноправны, что обеспечивает такие преимущества технологии P2P перед клиент-серверным подходом, как отказоустойчивость при потере связи с несколькими узлами сети, увеличение скорости получения данных за счет копирования одновременно из нескольких источников (рис. 2), возможность разделения ресурсов без «привязки» к конкретным IP-адресам, огромная мощность сети в целом и др.

По некоторым данным, в настоящее время в Интернете более половины всего трафика приходится на трафик файлообменных P2P-сетей, а размеры самых крупных из них перевалили за отметку в миллион одновременно работающих узлов, разделяющих петабайты (1015 байт) информации. Общее количество зарегистрированных участников файлообменных сетей P2P во всем мире составляет порядка 100 млн.

Как долго живут p2p связки?

Хотя P2P-сети используются сейчас в основном для разделения файлов, существует еще много других областей, где данная технология тоже успешно применяется, — это телевидение и аудиотрансляции, параллельное программирование, распределенное кэширование ресурсов для разгрузки серверов, рассылка уведомлений и статей, поддержка системы доменных имен, индексирование распределенных ресурсов и их поиск, резервное копирование и создание устойчивых распределенных хранилищ данных, обмен сообщениями, создание систем, устойчивых к атакам типа «отказ в обслуживании», распространение программных модулей. Имеется огромное число клиентских программ для работы с P2P-сетями, как коммерческих, так и с открытым кодом. Постоянно идет работа по усовершенствованию протоколов и увеличению функциональности систем, и, судя по всему, недалек тот момент, когда клиентское ПО для P2P будет интегрировано с операционными системами. Так, уже сейчас крупные компании проявляют интерес к Р2Р — например, компания Sun разрабатывает протокол для доступа к основным P2P-сетям с карманных компьютеров и смартфонов, а компания Microsoft создала свои реализации P2P-протоколов Scribe и Pastry.

В данной статье представлен обзор наиболее распространенных P2P-систем — так называемых файлообменных сетей, рассмотрены принципы их работы и протоколы. В конце статьи затронут вопрос, связанный с безопасностью, являющейся основным минусом P2P-подхода.

Определения

Итак, технология P2P предполагает построение сети распределенных равноправных узлов по принципу децентрализации. Эта идея является альтернативой принципу клиент-сервер.

В существующих сегодня файлообменных P2P-сетях изначально был использован смешанный подход — с наличием выделенных узлов и/или серверов. Но в последние несколько лет во всех крупных сетях реализована поддержка протоколов, обеспечивающих полностью автономное функционирование сети без серверов, т. е. в чистом виде P2P-подход.

Что такое P2P??? // Обмен криптовалюты // P2P трейдинг

Сеть P2P — это множество узлов (компьютеров, смартфонов и пр.), объединенных в единую систему и взаимодействующих посредством протокола P2P, который обеспечивает возможность создания и функционирования сети равноправных узлов.

Протоколом или набором протоколов определяется логическая топология сети, механизм подключения к ней и отключения от нее узлов, а также алгоритм взаимодействия последних. Решение таких задач, как коррекция ошибок, регламентирование форматов сообщений, служебных запросов и откликов, маршрутизация в условиях постоянного подключения и отключения узлов, тоже определяется протоколом P2P.

В модели стека сетевых протоколов TCP/IP протоколы P2P относятся к прикладному уровню. Таким образом, P2P-сеть является наложенной (overlay), функционирующей поверх Интернета и использующей существующие транспортные протоколы TCP или UDP.

Клиентская программа P2P, или просто «клиент», — программа, обеспечивающая функциональность узла, она сама является реализацией лежащего в основе сети P2P-протокола. Клиент может запрашивать сервер или выделенные узлы, получать ответ с информацией о запрошенных файлах, узлах, на которых эти файлы находятся, и далее уже работать напрямую с указанными узлами. Последние реализации клиентов наделены возможностями обмена служебной информацией, построения запросов и поиска ресурсов во всей сети без участия серверов.

ID узла — уникальный идентификатор узла, вычисляется он с помощью хеш-функции из IP-адреса и дополнительной информации (имени компьютера, MAC-адреса сетевой карты и пр.) и присваивается при регистрации узла в сети P2P.

ID, или ключ, ресурса — уникальный идентификатор файла или любого другого ресурса — вычисляется с помощью хеш-функции из имени файла и его содержимого.

Протоколами обеспечивается равномерное распределение ключей ресурсов вместе с идентификаторами узлов, опубликовавшими данный ресурс, по всем зарегистрированным в сети узлам (или по некоторым выделенным узлам и/или серверам). Задача поиска (lookup) ресурса сводится к нахождению ID узла, на котором хранится ключ ресурса.

На рис. 3 приведен пример P2P-сети, работающей по протоколу DHT Kademlia. К сети, способной поддерживать максимум 16 узлов и 16 ресурсов, подсоединились 7 узлов (красные кружки), разделяющих 12 ресурсов. Узлам присвоены соответствующие ID, а ресурсам — ключи. Последние вместе с адресами опубликовавших их узлов (адреса на рисунке не показаны) равномерно распределены между узлами сети.

Предположим, узел с ID 0 «хочет» найти ресурс, соответствующий ключу 14, для этого он посылает запрос на поиск. Запрос проходит определенную процедуру маршрутизации и достигает узла, на котором находится ключ 14. Далее узел ID 14 пересылает узлу ID 0 адреса всех узлов, обладающих ресурсом, соответствующим ключу 14.

Большой рост популярности сетей P2P обусловлен привлекательностью характеристик данной технологии — это децентрализация, распределенность, самоорганизуемость сети. Обозначенные принципы обеспечивают такие преимущества, как простота и дешевизна реализации и поддержания работы сети, ее отказоустойчивость и масштабируемость, увеличение скорости копирования и колоссальная мощность сети в целом.

Среди файлообменных сетей по количеству узлов лидируют такие сети, как Bittorrent, eDonkey2000, Gnutella2, Gnutella.

BitTorrent

С целью инициализации узла в сети Bittorrent (www.bittorrent.com) клиентская программа обращается к серверу (tracker), предоставляющему информацию о файлах, доступных для копирования, а также статистическую и маршрутную информацию об узлах сети. Сервер и после инициализации «помогает» узлам взаимодействовать друг с другом, хотя последние версии клиентских программ требуют наличия сервера только на стадии инициализации.

Если узел «хочет» опубликовать файл, то программа разделяет этот файл на части и создает файл метаданных (torrent file) с информацией о частях файла, местонахождении их и — опционально — сервера, который будет поддерживать распространение этого файла. Первый узел, опубликовавший файл, называется распространителем (seedеr). Узел, «желающий» скопировать файл, при копировании сам становится распространителем по принципу: «сколько копирую я, столько разрешаю скопировать с меня». Узлы, скопировавшие весь файл, становятся распространителями этого файла и вместе с узлами, скопировавшими файл не полностью, дают возможность другим узлам получать части файла из нескольких источников, что ускоряет копирование (см. рис. 2).

В сети, о которой идет речь, используются протоколы Bittorrent и BitTorrent Azureus DHT. Последний основан на модифицированном протоколе Kademlia и используется для обеспечения работы с файлами метаданных, не привязанными к серверам, для децентрализованного поиска ресурса по ID и присваивания ресурсам комментариев и рейтинга. Вместо BitTorrent Azureus DHT некоторые клиенты поддерживают аналогичный ему по функциональности протокол BitTorrent Mainline DHT.

Приведем наиболее распространенные клиентские программы. Это Azureus, BitTorrent_client, чTorrent, BitSpirit, BitComet, BitTornado, MLDonkey.

Gnutella, Gnutella2

Gnutella (www.gnutella.com) — одна из первых пиринговых сетей, создана в 2000 г. Она функционирует до сих пор, хотя из-за серьезных недостатков алгоритма пользователи в настоящее время предпочитают сеть Gnutella2 (www.gnutella2.com).

При подключении клиент получает от узла, с которым ему удалось соединиться, список из пяти активных узлов; им отсылается запрос на поиск ресурса по ключевому слову. Узлы ищут у себя соответствующие запросу ресурсы и, если не находят их, пересылают запрос активным узлам вверх по «дереву» (топология сети имеет структуру графа типа «дерево»), пока не найдется ресурс или не будет превышено максимальное число шагов. Такой поиск называется размножением запросов (query flooding).

Понятно, что подобная реализация ведет к экспоненциальному росту числа запросов и соответственно на верхних уровнях «дерева» может привести к отказу в обслуживании, что и наблюдалось неоднократно на практике. Разработчики усовершенствовали алгоритм, ввели правила, в соответствии с которыми запросы могут пересылать вверх по «дереву» только определенные узлы — так называемые выделенные (ultrapeers), остальные узлы (leaves) могут лишь запрашивать последние. Введена также система кеширующих узлов.

В таком виде сеть функционирует и сейчас, хотя недостатки алгоритма и слабые возможности расширяемости ведут к уменьшению ее популярности.

Недостатки протокола Gnutella инициировали разработку принципиально новых алгоритмов поиска маршрутов и ресурсов и привели к созданию группы протоколов DHT (Distributed Hash Tables) — в частности, протокола Kademlia, который сейчас широко используется в наиболее крупных сетях.

Запросы в сети Gnutella пересылаются по TCP или UDP, копирование файлов осуществляется через протокол HTTP. В последнее время появились расширения для клиентских программ, позволяющие копировать файлы по UDP, делать XML-запросы метаинформации о файлах.

В 2003 г. был создан принципиально новый протокол Gnutella2 и первые поддерживающие его клиенты, которые были обратносовместимы с клиентами Gnutella. В соответствии с ним некоторые узлы становятся концентраторами, остальные же являются обычными узлами (leaves). Каждый обычный узел имеет соединение с одним-двумя концентраторами.

А концентратор связан с сотнями обычных узлов и десятками других концентраторов. Каждый узел периодически пересылает концентратору список идентификаторов ключевых слов, по которым можно найти публикуемые данным узлом ресурсы. Идентификаторы сохраняются в общей таблице на концентраторе. Когда узел «хочет» найти ресурс, он посылает запрос по ключевому слову своему концентратору, последний либо находит ресурс в своей таблице и возвращает ID узла, обладающего ресурсом, либо возвращает список других концентраторов, которые узел вновь запрашивает по очереди случайным образом. Такой поиск называется поиском с помощью метода блужданий (random walk).

Примечательной особенностью сети Gnutella2 является возможность размножения информации о файле в сети без копирования самого файла, что очень полезно с точки зрения отслеживания вирусов. Для передаваемых пакетов в сети разработан собственный формат, похожий на XML, гибко реализующий возможность наращивания функциональности сети путем добавления дополнительной служебной информации. Запросы и списки ID ключевых слов пересылаются на концентраторы по UDP.

Вот перечень наиболее распространенных клиентских программ для Gnutella и Gnutella2: Shareaza, Kiwi, Alpha, Morpheus, Gnucleus, Adagio Pocket G2 (Windows Pocket PC), FileScope, iMesh, MLDonkey

EDonkey2000

Сеть EDonkey2000 (www.edonkey.com) появилась в 2000 г. Информация о наличии файлов в ней публикуется клиентом на многочисленных серверах в виде ed2k-ссылок, использующих уникальный ID ресурса. Серверное ПО доступно для установки любым пользователем. Сервер обеспечивает поиск узлов и информации. Сейчас в сети имеется до 200 серверов, обслуживающих одновременно около миллиона клиентов, совместно использующих порядка миллиарда различных файлов. Общее число зарегистрированных пользователей данной сети составляет порядка 10 млн.

Когда клиент сети EDonkey2000 копирует желаемый ресурс, он делает это одновременно из нескольких источников с помощью протокола MFTP (Multisource File Transfer Protocol).

Сейчас информацию о доступных файлах можно получать не только с серверов EDonkey. С 2004 г. в состав сети EDonkey2000 интегрирована сеть Overnet (www.overnet.com) — полностью децентрализованная сеть, позволяющая осуществлять взаимодействие между узлами без «привязки» к серверам, для чего используется DHT-протокол Kademlia.

Самой распространенной для сети EDonkey2000 клиентской программой с закрытым кодом (версия Pro — платная) является программа eDonkey, однако существует и клиент с открытым программным кодом — eMule, который, помимо сети EDonkey2000, может задействовать еще одну сеть P2P — Kad Network (Kademlia). Клиент eDonkey имеет очень интересное расширение, позволяющее копировать метафайлы .torrent, которые пользуются большим доверием пользователей, а также применять верификационную информацию из этих метафайлов для работы с файлами собственной сети. При этом, если инициализировалась загрузка файла, соответствующего метафайлу, части файла, доступные в собственной сети EDonkey2000, тоже включаются в список источников для загрузки.

Такая интеграция возможностей разных сетей и дополнительная верификация способствовали развитию сети EDonkey2000. В нее стали переходить пользователи других сетей — например, сети FastTreсk, базирующейся на протоколе FastTreсk, который реализуется, в частности, таким популярным клиентом, как Kazaa (www.kazaa.com/us/index.htm).

Direct Connect

Рассмотрим еще одну сеть — Direct Connect (dcplusplus.sourceforge.net), поскольку в России она очень популярна. Дело в том, что поставщики сетевых услуг — например, операторы домовых сетей в Москве, а также сетевые администраторы компаний до недавнего времени старались блокировать на своих межсетевых экранах порты, через которые общаются клиенты сетей Bittorrent, EDonkey2000, Gnutella, Fasttreck, а в тех же случаях, когда экран не помогал, боролись административными методами. Преградами на пути широкого использования сетей P2P также являлись большая стоимость трафика и/или дефицит полосы пропускания каналов.

В связи с этим пользователям осталась только возможность строить локальные пиринговые сети. Наиболее удобной для этого оказалась технология Direct Connect. В данной сети клиенты подключаются к одному или нескольким серверам для поиска файлов, причем серверы не связаны между собой. Информация о файлах, доступ к которым узел «хочет» открыть, отсылается на сервер. Копирование файлов происходит напрямую между узлами, как и в классической P2P-сети.

В клиент встроены возможности для общения участников сети друг с другом; список файлов каждого пользователя можно получать в виде древовидной структуры папок; существует простой механизм поиска информации и возможность копирования целых каталогов. Перечисленное сделало технологию Direct Connect отличным решением для локальной файлообменной сети P2P.

Основные уязвимые стороны P2P

Реализация и использование распределенных систем имеют не только плюсы, но и минусы, связанные с особенностями обеспечения безопасности. Получить контроль над столь разветвленной и большой структурой, какой является сеть P2P, или использовать пробелы в реализации протоколов для собственных нужд — желанная цель для хакеров. К тому же защитить распределенную структуру сложнее, чем централизованный сервер.

Столь огромное количество ресурсов, которое имеется в сетях P2P, тяжело шифровать/дешифровать, поэтому большая часть информации об IP-адресах и ресурсах участников хранится и пересылается в незашифрованном виде, что делает ее доступной для перехвата. При перехвате злоумышленник не только получает собственно информацию, но также узнает и об узлах, на которых она хранится, что тоже опасно.

Только в последнее время в клиентах большинства крупных сетей эта проблема стала решаться путем шифрования заголовков пакетов и идентификационной информации. Появляются клиенты с поддержкой технологии SSL, внедряются специальные средства защиты информации о местонахождении ресурсов и пр.

Серьезная проблема — распространение «червей» и подделка ID ресурсов с целью их фальсификации. Например, в клиенте Kazaa используется хеш-функция UUHash, которая позволяет быстро находить ID для больших файлов даже на слабых компьютерах, но при этом остается возможность для подделки файлов и записи испорченного файла, имеющего тот же ID.

Чтобы справиться с описанной проблемой, клиенты должны пользоваться надежными хеш-функциями («деревьями» хеш-функций, если файл копируется по частям), такими, как SHA-1, Whirlpool, Tiger, и только для решения малоответственных задач — контрольными суммами CRC. Для уменьшения объемов пересылаемых данных и облегчения их шифрования можно применить компрессию. Для защиты от вирусов нужно иметь возможность хранить идентифицирующую метаинформацию о «червях», как это, в частности, сделано в сети Gnutella2.

Другая проблема — возможность подделки ID серверов и узлов. При отсутствии механизма проверки подлинности пересылаемых служебных сообщений, например с помощью сертификатов, существует возможность фальсификации сервера или узла (многих узлов). Так как узлы обмениваются информацией, подделка некоторых из них приведет к компрометации всей сети или ее части. Закрытое ПО клиентов и серверов не является решением проблемы, так как есть возможность для реинжиниринга протоколов и программ (reverse engineering).

В настоящее время выделенные серверы и узлы периодически обмениваются между собой верифицирующей информацией и при необходимости добавляют поддельные серверы/узлы в черный список блокировки доступа.

Часть клиентов только копируют чужие файлы, но не предлагают ничего для копирования другим (leechers).

В московских домовых сетях на нескольких активистов, делающих доступными более 100 Гбайт информации, приходится около сотни, выкладывающих менее 1 Гбайт. Для борьбы с этим используются разные методы. В eMule применен метод кредитов: скопировал файл — кредит уменьшил-ся, позволил скопировать свой файл — кредит увеличился (xMule — кредитная система с поощрением распространения редких файлов). В сети eDonkey стимулируется размножение источников, в Bittorrent реализована схема «сколько блоков файла получил, столько отдал» и т. п.

Источник: housecomputer.ru

Как настроить систему видеонаблюдения по протоколу P2P?

- View Larger Image

Как настроить систему видеонаблюдения по протоколу P2P?

Р2Р (peer-to-peer) – пиринговый протокол связи, отличается более эффективным использованием полосы пропускания канала передачи сигнала и высокими показателями отказоустойчивости.

Основная область применения – это удаленное видеонаблюдение за различными объектами. Камеры видеонаблюдения с Р2Р технологией передачи изображения используются преимущественно в бытовых небольших и средних частных системах видеонаблюдения, выполняя некоторые функции систем безопасности и тревожной сигнализации.

Идентификация камеры в сети интернет осуществляется по уникальному ID коду, который присваивается устройству производителем. Поиск и использование производится при помощи специального программного обеспечения и облачных сервисов.

Не всегда начинающие пользователи знают, как осуществить подключение системы видеонаблюдения по протоколу P2P. В этой статье мы расскажем, как это делается.

У каждого производителя свой P2P сервер и своё приложение для подключения к серверу. Это значит, что IP камеры одних производителей не смогут подключиться к P2P серверу другого производителя оборудования для видеонаблюдения, т.к. не пройдет идентификацию. И наоборот.

Для настройки P2P необходимо:

1. Наличие интернета, т.к камера обращается через интернет к серверу.

2. Принять меры безопасности. Для этого нужно сменить логин и пароль, не оставляйте admin/admin по умолчанию, т.к. узнав ваш ID, злоумышленник сможет смотреть видео с ваших камер без вашего ведома. Подобрать ID посторонним лицам не так уж и сложно.

3. По умолчанию, мобильные приложения используют дополнительный поток для отображения, что в общем то логично, ведь экран смартфона маленький и отображать основной поток нереально.

Рекомендуемый битрейт для дополнительного потока это 256-512 Кбит при разрешении CIF, VGA, D1. Проверьте ваши настройки потока, т.к зачастую пропускной способности мобильного интернета не хватает, одно дело скачивать что либо, другое непрерывно получать видеопоток. Битрейт напрямую влияет на задержку и отображение картинки.

4. Настройки сети в камере или NVR. Для доступа к P2P не забудьте прописать все параметры, такие как IP адрес, маска подсети, шлюз, и DNS адреса, убедитесь, что с данными параметрами есть выход в интернет. Самый быстрый вариант — установить настройки сети в режим DHCP (при наличии DHCP сервера)

5. Если,на вашем объекте нет интернета, вы не сможете использовать P2P, но можете подключаться локально через Wi-Fi, для этого в мобильном приложении выберите вариант подключения по IP адресу.

6. Воспроизведение архива, при подключении через P2P. Как уже было сказано, мобильное приложение отображает дополнительный поток, Но в архив пишется основной поток высокого разрешения, это значит, что смартфону потребуется больше усилий и больше интернет трафика, чтоб выкачивать архив, что может сказываться на долгом отклике, и постоянной подкачке.

Если, вы часто смотрите архив через смартфон, можно включить запись дополнительного потока на вашем NVR, а в мобильном приложении выбрать соответствующий параметр — просмотр архива дополнительный поток. Тогда архив просматривать будет проще и быстрее, однако не стоит забывать, что камера которая пишет два потока одновременно, занимает в архиве больше места, соответственно срок хранения данных уменьшится.

Ниже приведем несколько примеров подключения по P2P протоколу.

Оборудование OMNY PRO

IP камеры и видеорегистраторы NVR серии OMNY PRO поддерживают P2P подключение на мобильных платформах iOS и Android. Устройства поддерживаются в программе NetVideo для Windows, с подключением через P2P.

Для подключения с мобильного, нужно скачать и установить бесплатное приложение EasyLive.

Перейдя по этой ссылке, вы сможете просмотреть инструкцию на русском языке и другие программы для OMNY.

Но вернемся к настройкам. Приложением EasyLive отсканируйте QR код который находится на WEB странице устройства в превью (снизу значок QR).

QR код содержит в себе идентификатор, в поле логин/пароль введите реальный данные вашего устройства.

Убедитесь, что ваш смартфон и OMNY устройство имеют доступ в интернет, в настройках сети указаны работающие DNS.

Оборудование OMNY Base

IP камеры серии OMNY Base поддерживают P2P подключение только на мобильных платформах iOS и Android.

Для подключения требуется скачать и установить бесплатное приложение Danale. Далее в Danale отсканируйте QR код который находится в камере на WEB странице (Система/системная информация).

Оборудование Dahua

Устройства Dahua поддерживают P2P подключение как на мобильных платформах, так и на компьютере.

Для подключения на мобильном устройстве требуется скачать и установить приложение DMSS.

Есть различные версии приложения, DMSS Lite, DMSS plus, DMSS HD. Рекомендуем ставить DMSS Lite. Платная версия plus практически не отличается, версия HD для планшетов, но и Lite тоже с планшетом работает.

По ссылке есть подробная информация и другие программы для Dahua.

Настройка осуществляется по принципу, как показано на картинке.

Для настройки в первую очередь P2P нужно включить на устройстве. В зависимости от релиза, вкладка может находится в разных местах, но как правило она находится в настройках сети.

Для включения кликните Enable. Успешное соединение покажет статус online или connect success

Затем Приложением DMSS сканируйте QR код.

Для работы на компьютере: Установите программу Smart-PSS на вкладке добавления устройств нужно выбрать тип P2P и вручную ввести серийный номер, который находится в том же месте где QR код.

Для работы с P2P рекомендуется установить сетевые параметры устройства в режим DHCP.

Настройка P2P с компьютера

Для быстрого подключения к системе видеонаблюдения через Интернет по технологии P2P с ПК или ноутбука выполните 5 простых шагов:

1. Подключите рекордер через его LAN-порт к роутеру или напрямую к сети Интернет. Подождите 1-2 минуты — рекордер автоматически настроит соединение.

2. Запустите браузер Internet Explorer, в адресной строке введите www.qtview.com

При первом подключении в зависимости от версии используемой операционной системы компьютера может появиться всплывающее окно с предложением установить надстройку DevFetcher. Если такое предложение появилось, нажмите «Установить» («Разрешить») и установите ее.

3. На экране появится запрос на ввод данных для авторизации. При необходимости выберите в правом верхнем углу окна браузера язык интерфейса, после чего введите данные:

• Серийный номер – введите MAC-адрес (вводится без тире, посмотреть его можно на верхней панели рекордера под QR-кодом или в разделе «Главное меню→Информация→Сеть», например 0018AE5F168E);

• Введите логин – введите логин (по умолчанию admin);

• Введите пароль – введите пароль (по умолчанию 123456).

По окончании ввода данных нажмите кнопку «Login» («Вход»).

Пример заполнения полей:

Серийный номер: 0018AE5F168E

Введите логин: admin

Введите пароль: 123456

Если поля для ввода данных авторизации не отображаются, необходимо выполнить настройки браузера.

4. Если Вы подключаетесь в первый раз, то после нажатия кнопки «Login» («Вход») появится всплывающее окно с предложением установить надстройку WebClient, нажмите «Установить» и установите ее.

В случае появления окна брандмауэра Windows, нажмите «Разрешить доступ».

5. В окне браузера отобразится изображение с первой камеры в режиме онлайн. Для просмотра одновременно нескольких камер на экране выберите необходимый вариант с помощью кнопок настройки режима отображения расположенных под изображением с камеры.

Вы можете изменять параметры отображения камер, делать необходимые настройки системы, просматривать архивные записи и т.д. Работая через web-интерфейс системы, Вы получаете абсолютно все те же возможности, что и при прямом доступе к ней.

Вот и все, настройка P2P соединения завершена.

p4GcRGuXFmeV4ZWTYHVAt18A2 2021-02-12T17:12:14+03:00 13, Октябрь, 2020 | Настройка видеонаблюдения | Комментарии к записи Как настроить систему видеонаблюдения по протоколу P2P? отключены

Источник: zapishemvse.ru

Как зарабатывать на P2P арбитраже: особенности схемы и советы экспертов

Развитие рынка криптовалют — один из немногих трендов последних лет, который постоянно укрепляется. Благодаря крипте инвесторы получили возможность зарабатывать на перепродаже NFT, тестнетах и Move2Earn проектах. В новом материале разберемся с темой, которая вызывает большой интерес у новичков. Расскажем, что такое P2P-арбитраж, как на нем заработать и какие подводные камни есть у схемы.

Получи скидку 10% по промокоду «Protraffic»

Содержание скрыть

Что такое P2P арбитраж

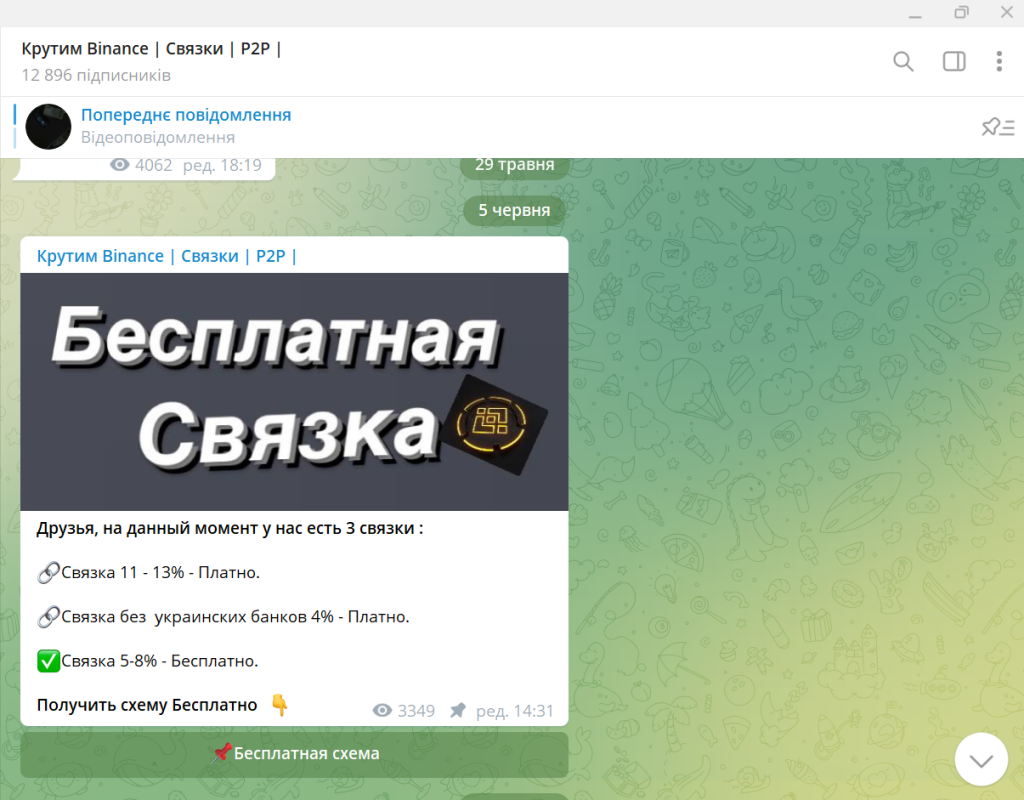

В последние несколько месяцев на YouTube и в Телеграм-каналах инфобизнесмены массово переключились на продажу волшебной схемы заработка, которая дает возможность получать иксы с минимальными усилиями.  Кто-то даже дает связки бесплатно:

Кто-то даже дает связки бесплатно:  Инфобизнесмены предлагают зарабатывать на P2P арбитраже — перепродаже криптовалюты. Селлеры продают связки за разные суммы: от 100$ до нескольких тысяч долларов. Покупатель получает схему действий, список инструментов и отсутствие гарантий. Опытные инвесторы понимают, что такие схемы ничего не стоят: инфобизнесмены навариваются на желании людей получать легкие деньги.

Инфобизнесмены предлагают зарабатывать на P2P арбитраже — перепродаже криптовалюты. Селлеры продают связки за разные суммы: от 100$ до нескольких тысяч долларов. Покупатель получает схему действий, список инструментов и отсутствие гарантий. Опытные инвесторы понимают, что такие схемы ничего не стоят: инфобизнесмены навариваются на желании людей получать легкие деньги.

P2P арбитраж — заработок на перепродаже крипты. Трейдер покупает монеты по низкой цене, продает их дороже, а разницу кладет в карман. Особенность подхода в том, что можно получать 2-3% от суммы сделки за несколько минут.

Криптовалюты отличаются высокой волатильностью — их цена за короткий промежуток времени может сильно измениться. Трейдеры пользуются этим, чтобы получить профит с минимальным риском. В последнее время рынок сильно штормит — даже топовые монеты вроде биткоина и эфириума сильно падают.

Владельцы активов, которые не верят в будущий подъем, скидывают свои накопления, а долгосрочные инвесторы скупают их на дне. К примеру, стоимость Solana за последнюю неделю менялась в пределах от 41$ до 26$. Те, кто закупили ее на падении и продали, когда график пошел вверх, смогли легко получить 5-10% от суммы депозита.

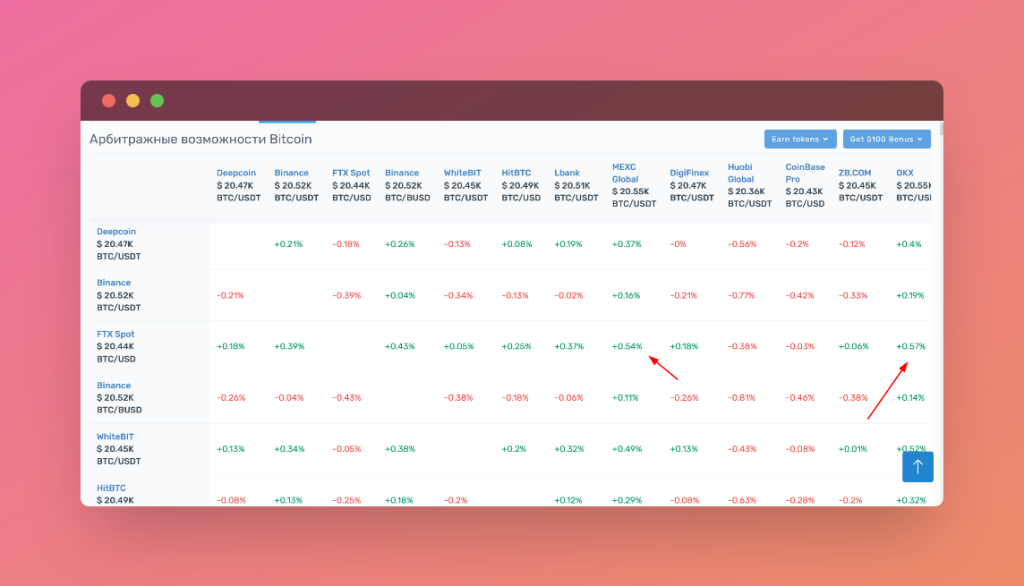

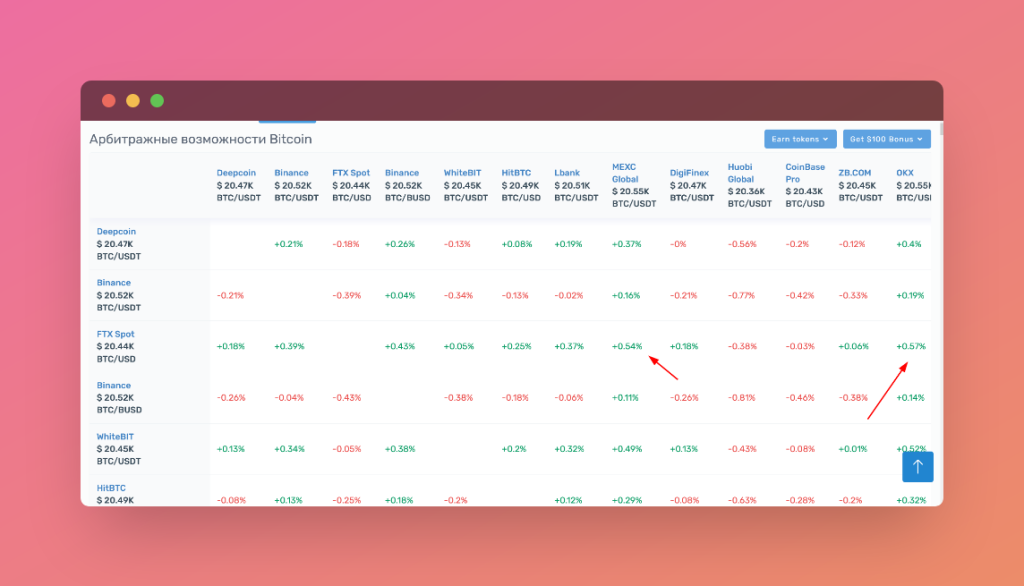

Заработок на арбитраже криптовалюты предполагает краткосрочные сделки. Допустим, на одной бирже биткоин стоит $25k, а на другой $24,5k. Если купить 0,5 BTC и перепродать по более высокой цене, можно получить 250$ чистой прибыли без учета комиссий.

Заработок на арбитраже криптовалюты предполагает краткосрочные сделки. Допустим, на одной бирже биткоин стоит $25k, а на другой $24,5k. Если купить 0,5 BTC и перепродать по более высокой цене, можно получить 250$ чистой прибыли без учета комиссий.

Ваша задача — купить дешевле, продать дороже здесь и сейчас, а не анализировать, когда цена монеты пойдет вверх/вниз. Поэтому достаточно следить за графиками и действовать быстро. В этом и есть главная фишка P2P арбитража: не нужно месяцами учиться трейдингу, изучать теханализ и другие сложные вещи. Средняя маржа со сделки стартует от 1-2%.

Цифра может показаться маленькой, но если вспомнить, что банки предлагают не более 10% годовых по вкладам — ситуация меняется. Трейдер может сделать такую сумму за несколько часов. Новички платят сотни или тысячи долларов, чтобы получить доступ к схеме заработка, а надо всего лишь проанализировать цены на разных биржах и найти профитные связки.

Для этого достаточно пары минут анализа цены пар на том же CoinMarketCap.  Если выбрать более дорогую криптовалюту и проанализировать пары, разница может быть существенной. В случае с биткоином разрыв в 200+ долларов — обычная ситуация.

Если выбрать более дорогую криптовалюту и проанализировать пары, разница может быть существенной. В случае с биткоином разрыв в 200+ долларов — обычная ситуация.

Виды арбитража

- Внутрибиржевый. Сделки проходят в рамках одной биржи. Из плюсов: экономия времени и средств на комиссиях, из минусов: курс на других биржах может быть выше.

- Кроссбиржевый. Трейдер задействует несколько P2P-бирж в поисках отличающихся цен на криптовалютные пары. Из плюсов: возможность получить самый выгодный курс, из минусов: необходимо регистрироваться на нескольких сервисах и изучать их условия.

- Долгосрочный. Это и есть классический трейдинг, который предполагает холдинг актива. Из плюсов: можно получить высокий профит, из минусов: нет гарантий, что со временем курс увеличится.

- Арбитраж с учетом курса валют. Схема предполагает спекуляцию на разнице курсов валют. Например, выгодно купить крипту с Wise и перепродать с выводом на банковскую карту. Из плюсов можно выделить повышенный профит, а главный минус в том, что связки быстро умирают.

На эффективность трейдинга влияют следующие факторы:

- Скорость проведения сделок;

- Стабильность работы биржи;

- Размер комиссий P2P-сервиса;

- Скорость вывода средств.

Подробнее о подводных камнях трейдинга мы расскажем в следующих разделах. Опытные вебы уже поняли, что не все так сладко, как говорят инфобизнесмены. Риска потерять весь бюджет нет, но уйти в минус можно.

Криптоарбитражник, автор YouTube-канала SeVeNtEeKa

Нельзя сказать, что [один метод P2P арбитража – прим. ред.] легче, чем другой, у каждого есть свои подводные камни, одни ищут связки без карт, чтоб не упираться в лимиты, другие юзают БК или другие рискованные связки для профита. Считаю, лучше для новичка будет начать с внутрибиржевого подхода, так он познакомится с первыми трудностями и заработает свои первые 50$.

Какие биржи использовать для P2P арбитража

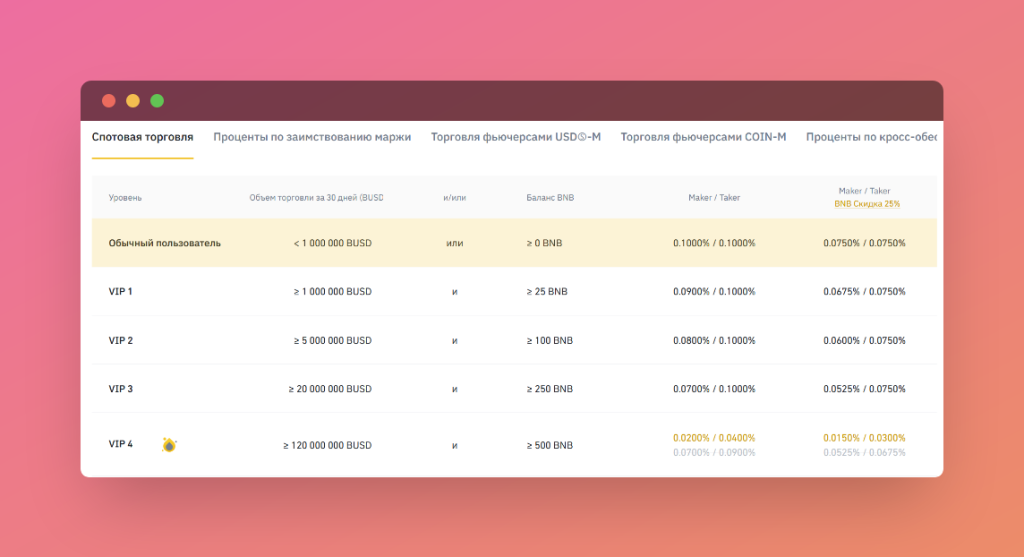

У большинства крупных криптовалютных бирж есть собственные P2P шлюзы, которые обеспечивают удобный обмен. Любой верифицированный пользователь может купить крипту за фиат и продать с минимальной комиссией.

При выборе сервисов для работы следует обращать внимание на следующие факторы:

- Объем торгов;

- Размер комиссии;

- Лимиты по сумме операций;

- Особенности верификации — иногда кроме паспорта нужно предоставить выписку из банка или счет за коммуналку;

- Скорость вывода средств;

- Репутация по версии комьюнити.

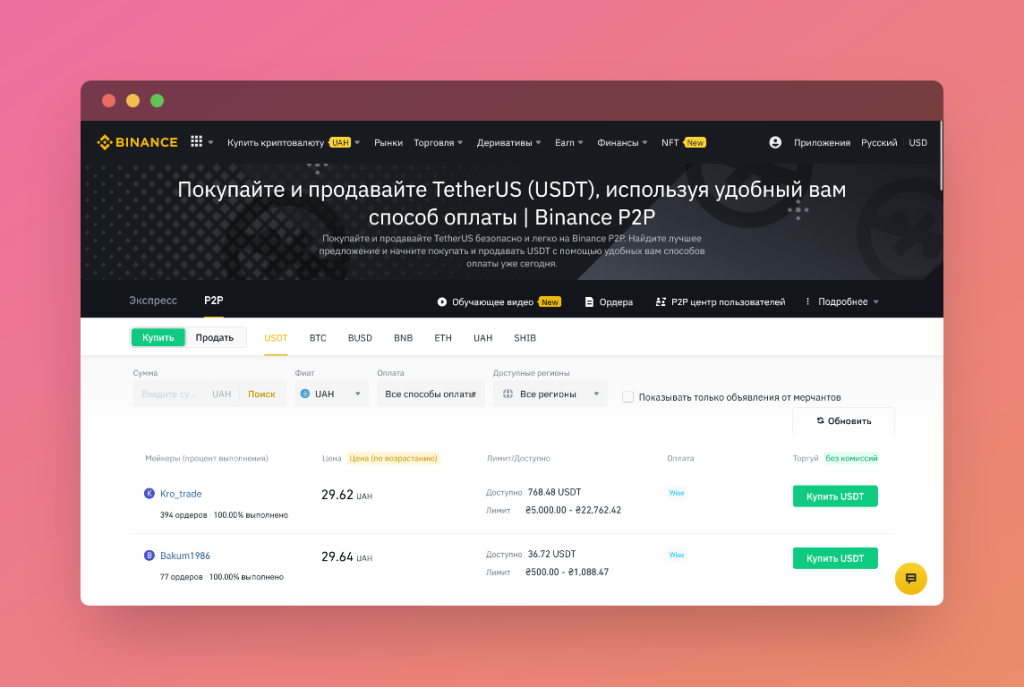

Зарабатывать на P2P арбитраже можно не только на традиционных биржах. Существуют специализированные площадки для peer-to-peer сделок, но трейдеры предпочитают использовать именно биржи.

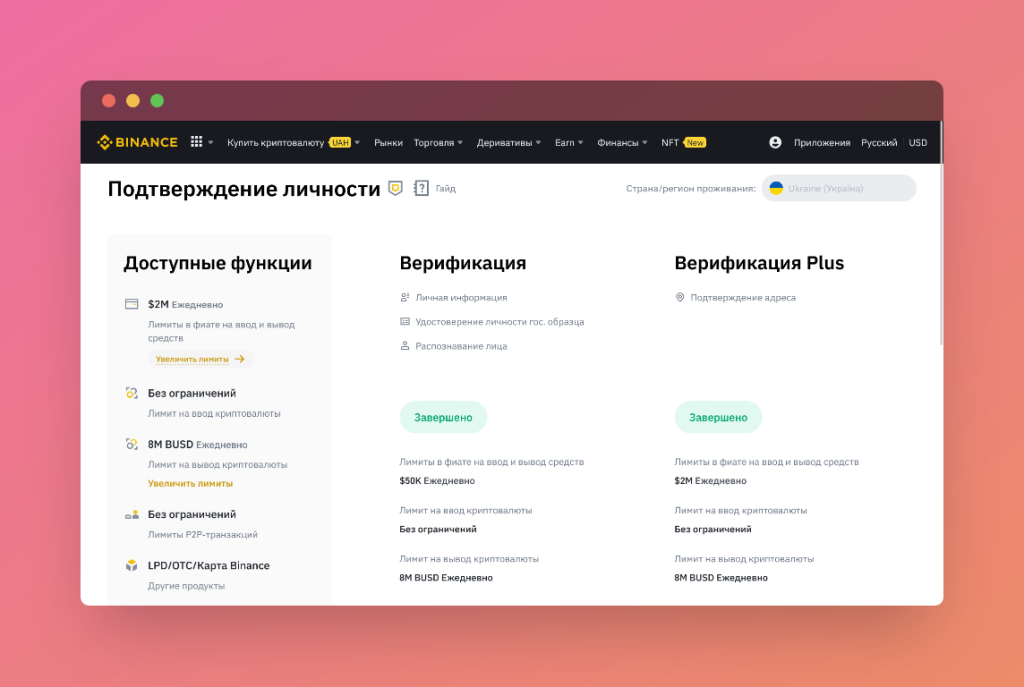

У каждой биржи свои особенности, но перед началом торговли в любом сервисе необходимо пройти верификацию и установить базовую защиту аккаунта. Понадобится паспорт, селфи и подключенный Google Authenticator.

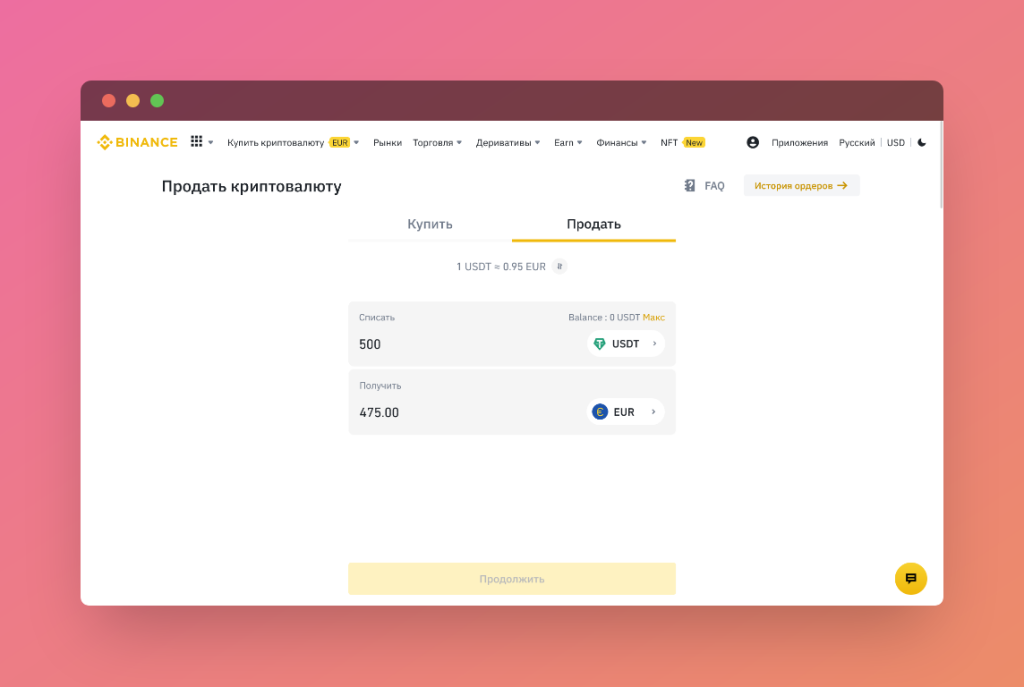

Binance

Одна из самых авторитетных торговых площадок, которая обеспечивает быструю покупку криптовалют. Binance позиционируется как сервис с минимальной комиссией в размере 0,5%. Резиденты РФ могут использовать биржу, только если сумма криптовалютных активов не превышает 10 000 евро. Ограничение появилось из-за санкций.

Binance идеально подходит для трейдеров из СНГ благодаря поддержке традиционных способов оплаты. Можно пополнить счет картой, электронными кошельками или обменять крипту, купленную в другом сервисе.

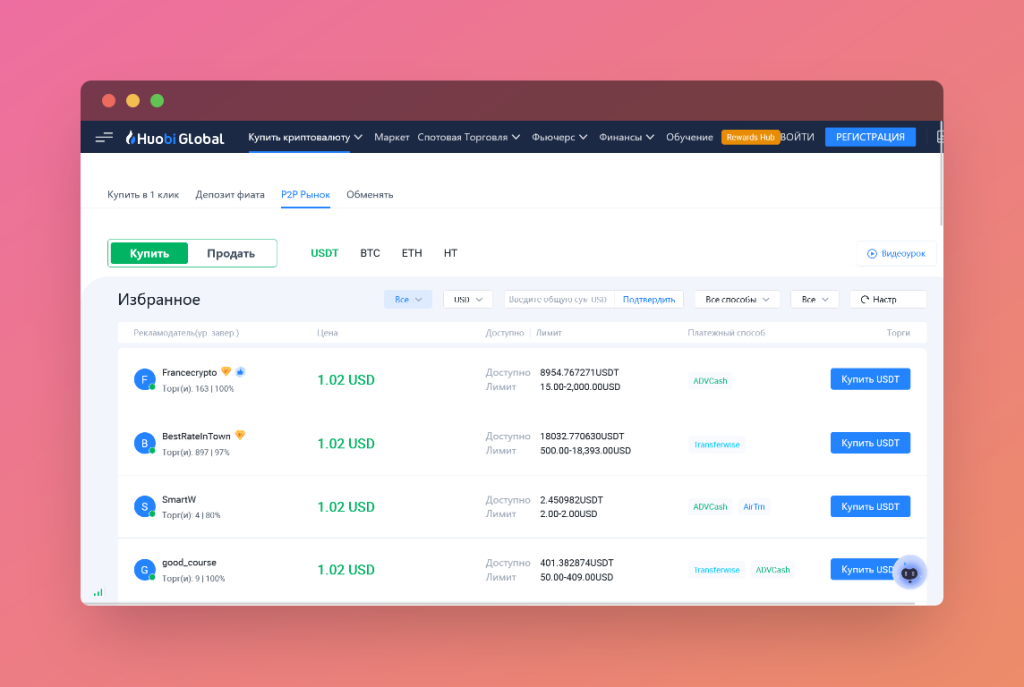

Huobi

Huobi часто называют главной альтернативой Binance. На площадке тоже есть P2P переводы и поддерживаются стандартные для СНГ способы оплаты. Хотя курс иногда менее выгодный, чем на Бинансе.

Биржа предлагает 59 способов оплаты и нулевую комиссию для пользователей. Разобраться в интерфейсе можно за пару минут. Для торговли нужна верификация по паспорту.

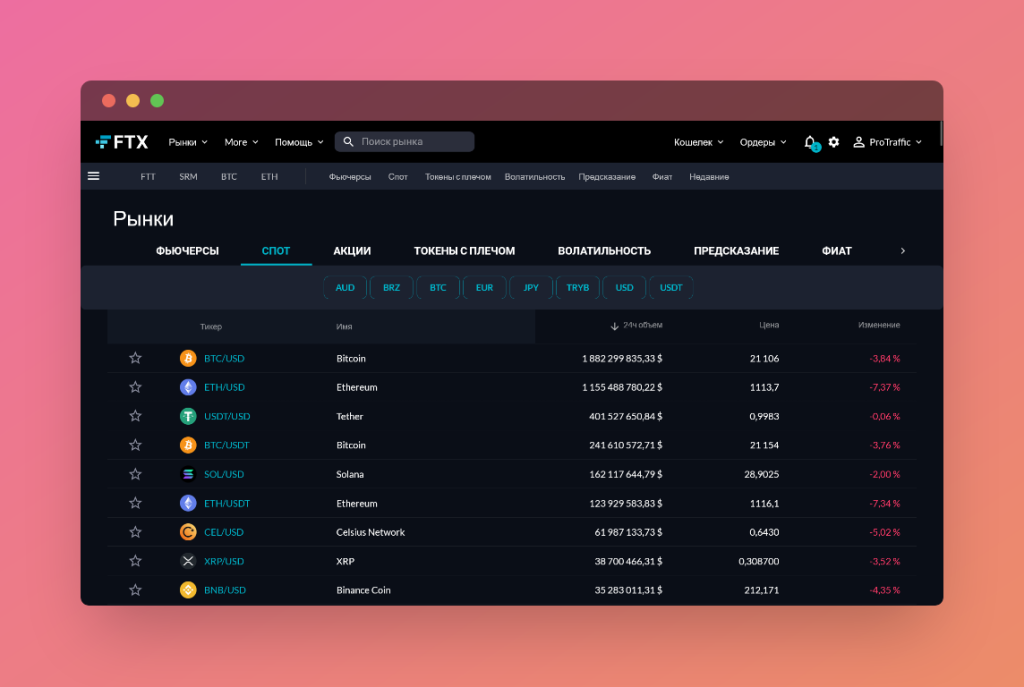

FTX

Биржа пока не может похвастаться таким уровнем популярности, как сервисы выше, но тоже заслуживает внимания. P2P с поддержкой традиционных способов оплаты здесь нет, но иногда бывают более выгодные курсы на покупку крипты и минимальные комиссии.

Например, Солану и USDT можно вывести без дополнительных расходов. Тот же Binance берет за перевод по сети Tron 1$, а FTX ничего. При выводе через сеть ETH разница достигает уже 5$.

Криптоарбитражник, автор YouTube-канала SeVeNtEeKa

Есть много платформ, где работает P2P, но у каждой из них свои недостатки. Больше всего я использую:

Binance — большие объемы и хорошая техническая поддержка.

Bybit -— объемы меньше, но цены лучше.

На третью ступень хочу установить все прокладки и остальные платформы. Их очень много: корейские, белорусские, например. Каждую понемногу юзаю, и каждая по своему хороша.

Сколько можно заработать на арбитраже криптовалюты?

Селлеры связок в один голос твердят, что после их покупки можно будет с легкостью зарабатывать несколько тысяч долларов в месяц на ежедневных «прокрутах».

Но правда в том, что заранее нельзя предсказать, какой профит удастся получить с каждой сделки. Если вовремя закупиться и продать крипту по выгодной цене, вполне реально заработать 3-5% от суммы депозита.

Базовая схема работы в P2P арбитраже:

- Верифицируем профиль на одной или нескольких биржах.

- Находим пару токенов с подходящей разницей в стоимости.

- Покупаем токены.

- Перепродаем дороже.

- Продаем крипту за фиат на бирже.

- Profit!

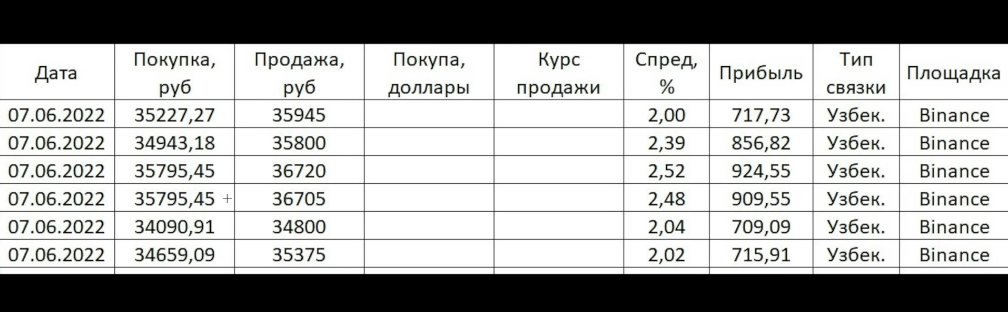

Маржа сделок может отличаться в разы. Вполне реально получить и выше 5% от суммы покупки, но такие кейсы встречаются реже, чем стандартный спред в размере 2-3%.

Если проанализировать примеры селлеров связок, то у них все круто: в некоторых случаях профит от сделки достигает 300-500$. Но они не всегда говорят о том, что для таких цифр нужен большой стартовый капитал — $2000-3000 минимум.

В большинстве случаев профит более скромный, как на скрине ниже. Трейдер стабильно получает 2% спреда и зарабатывает, по меньшей мере, 100$ в день. Неплохой бонус, если учитывать, что на сделку уходит несколько минут.

Новичкам не стоит рассчитывать, что они смогут бросить работу и зарабатывать на жизнь P2P арбитражем. Срок жизни большинства связок ограничен, поэтому сложно строить планы на долгосрок.

Криптоарбитражник, автор YouTube-канала SeVeNtEeKa

Есть много подходов и связок. Если с дропами, то можно зарабатывать в месяц 150 000 грн [~ $5000 — прим. ред.], но надо иметь дропов. Если без них, то 800-1000$ в месяц при правильной связке можно получить.

Нормальный спред со сделки — 8-20%. Я не всегда за круг получал хороший спред, бывал уходил в минус, пока не попробуешь — не узнаешь. От 8% — это уже в хороший спред.

Самая профитная сделка у меня была по связке с IBOX Bank — лимит 400 000 грн [~ $13 500], чистый профит 80 000 грн [~ $2700].

Как автоматизировать рутину

Часами следить за разными биржами и активностью трейдеров на P2P площадках очень сложно. На помощь приходят инструменты автоматизации, которые закрывают ряд базовых задач.

Существует несколько разных уровней автоматизации, каждый из которых отличается особенностями работы. Например, можно юзать CoinMarketCap и анализировать графики. А можно использовать бота, который выполнит всю работу за трейдера.

- CryptoBot. Бот для торговли криптой в интерфейсе Телеграма. Можно купить BTC, TON, BNB и USDT с нулевой комиссией. За продажу сервис берет 1% от суммы сделки.

- Pionex. Более продвинутый бот для трейдинга в виде SaaS-сервиса. Список поддерживаемых токенов состоит из сотен монет, комиссия 0,05-0,1%.

- CryptoRank. Специализированный сервис для арбитража, который подсказывает, на каких биржах можно купить токены с наибольшим профитом.

Последний сервис предоставляет трейдеру полную информацию о том, как арбитражить на криптовалютных парах и выйти в плюс. Еще можно настроить оповещения об изменении цены до нужного уровня и не пропустить идеальную точку для входа или выхода.

Трейдеры с большим стартовым капиталом могут инвестировать в разработку собственного бота, который будет мониторить стоимость токенов и продавать их в автоматическом режиме.

На разработку понадобится минимум $2-3k и от 100$ на оплату сервера. Можно взять бесплатного бота с GitHub, но, скорее всего, его придется дорабатывать под себя. Найти примеры в репозитории можно по ключам crypto, trade, trading и подобным. Вот пример такого бота.

Криптоарбитражник, автор YouTube-канала SeVeNtEeKa

Моя команда использует сканеры. Также есть оборудование для Форекса DAas — виртуальное рабочее место. Благодаря инструментам мы получаем котировки немного быстрее.

Подводные камни

Инфобизнесмены редко рассказывают о минусах заработка на арбитраже криптовалют. Максимум, что они дают, — это полумертвые связки и список сканеров для отслеживания стоимости криптовалют.

- Высокая комиссия. Некоторые биржи берут за свои услуги намного больше 0,5%. Из-за этого трейдеры уходят в минус. Например, комиссия при выводе USDT в сети ERC-20 на ByBit составляет 10$. Это невыгодно при выводе небольших сумм.

- Отмена сделок. Контрагенты иногда отменяют сделки на покупку крипты. Плюс пока продавец будет ждать подтверждения сделки, курс может упасть.

- Сложности с валютными транзакциями. При покупке крипты за валюту можно потерять деньги на двойной конвертации при списании денег с карты.

- Проблемы с выводом. Например, у Binance недавно появились трудности с трансфером фиата на банковские карты — транзакции не всегда проходят с первого раза.

- Лимиты в банках. Так как банки выставляют лимиты, нужно держать несколько карт. Подключать к работе пластик родственников или друзей опасно — если они не оформлены, ими обязательно заинтересуется налоговая. И не только ими — об этом ниже.

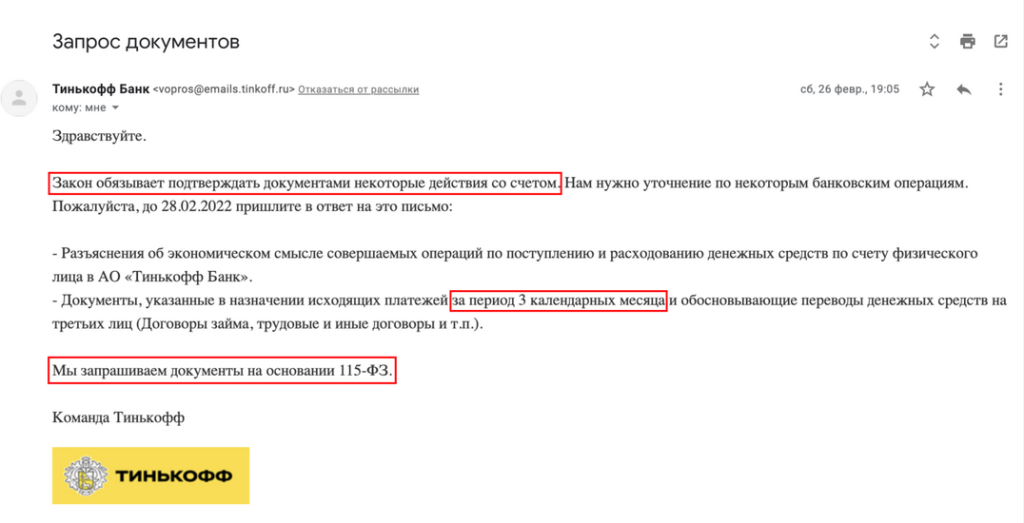

- Траблы с налоговой. Стабильные поступления денег на счет без регистрации коммерческой деятельности могут вызвать вопросы не только у банка, но и у налоговой инспекции. Нужно будет подтвердить источник дохода на основании 115 статьи ФЗ.

Как видите, подводных камней много. Поэтому не стоит считать, что трейдинг будет легкой прогулкой. Важно следить за ситуацией на рынке, знать особенности разных бирж и планировать сделки с холодной головой.

Криптоарбитражник, автор YouTube-канала SeVeNtEeKa

Критические минусы я не могу выделить. Недостатки есть, но это особенности ниши. Это не фьючерсы, чтобы здесь можно было потерять все и сразу. Например, проблемы с лимитами можно решить с помощью криптокошельков. Я использую MetaMask и Trust Wallet, они безопасней, чем банк, и лимитов на ввод нет.

Вывод

P2P арбитраж — перспективное направление для заработка. Вполне реально получить несколько тысяч долларов чистой прибыли за месяц, но только при наличии стартового капитала минимум в 2000-3000$. Кроме того, нужно использовать ботов-сканеров, так как мониторить все вручную и выходить в плюс нереально. А еще необходимо оформиться, чтобы не навлечь проблемы по 115-ФЗ.

Источник: protraffic.com