— 224.2.0.0/16 — SDP/SAP, адреса, использующиеся для передачи multicast session.

— 233/8 — используется под глобальную мультикаст-адресацию (GLOP) || 233.[first byte of AS].[second byte of AS].1-255 || только для 16-ти битных AS

— 234/8 — unicast-prefix-based IPv4

— 239/8 — administratively scoped block || это адреса, которые могут быть использованы в разных частях сети. Тоже самое, что и private IP.

Multicast IP => multicast mac

Если не заморачиваться почему так, то правило перевода простое:

Конвертируем последние 23 бита IP в десятичную систему счисления.

- 224.10.8.5: 0001010.00001000.00000101 => 0a.08.05

Прибавляем к «01-00-5e» переведенное значение.

- 01-00-5e + 0a-08-05 = 01-00-5e-0a-08-05

Проблема в том, что для разных мультикаст-групп (адресов) — мак-адреса будут пересекаться, т.к. не учитываются первые биты ip-адреса.

Multicast forwarding

- unicast forwarding основан на dest ip.

- multicast forwarding основан на source ip.

- RPF-check для источника: сравнивается с какого интерфейса фактически пришел мультикаст пакет с тем, откуда по unicast table пакет должен приходить (источник или RP). Если сходится — RPF done, не сходится — RPF fail. Префиксы, прошедшие RPF-check хранятся в inet.1.

- Multicast трафик никогда не форвардится в сторону источника.

show multicast rpf

Основы работы с мультикастом

Routing tables

inet.0 — дефолтная таблица для проведения RPF-check [можно использовать inet.2, которая для этого и предназначена]. Если unicast и multicast топологии одинаковые, то inet.0 и inet.2 будут одинаковы.

inet.1 — записываются результаты RPF-check, форвардинг производится на основании этой таблицы.

>show route table inet.1 inet.1: 238 destinations, 238 routes (238 active, 0 holddown, 0 hidden) + = Active Route, — = Last Active, * = Both 224.0.0.0/4 *[Multicast/180] 74w2d 13:10:11 MultiResolve 224.0.0.0/24 *[Multicast/180] 74w2d 13:10:11 MultiDiscard 232.0.0.0/8 *[Multicast/180] 74w2d 13:10:11 MultiResolve 232.192.1.1,10.200.86.1/32*[PIM/105] 6w0d 08:32:53 Multicast (IPv4) Composite 232.192.1.1,10.200.86.2/32*[PIM/105] 8w3d 15:25:48 Multicast (IPv4) Composite 232.192.1.2,10.200.86.1/32*[PIM/105] 6w0d 08:32:52 Multicast (IPv4) Composite 232.192.1.2,10.200.86.2/32*[PIM/105] 8w3d 15:25:52 Multicast (IPv4) Composite 232.192.1.4,10.200.86.1/32*[PIM/105] 23:11:56 Multicast (IPv4) Composite .

232.192.1.1.10.200.86.1/64 (1 entry, 1 announced) *PIM Preference: 105 Next hop type: Multicast (IPv4) Composite, Next hop index: 1048796 Address: 0xa4edf30 Next-hop reference count: 28 State: Local AS: 100 Age: 6w0d 8:35:30 Validation State: unverified Task: PIM.master Announcement bits (1): 0-KRT AS path: I AS path: Recorded

inet.2 — если для multicast на сети должна быть использована другая топология, то используем эту таблицу. inet.2 в таком случае будет использоваться для RPF-check.

Как включить мультикаст на роутере (IGMP)D-Link DIR300|320|615|620(B7)

MP-BGP и multitopology IS-IS могут напрямую заполнять маршрутной информацией inet.2.

Чтобы ISIS стал заполнять inet.2 — нужно включить

set protocols isis topologies ipv4-multicast

Все остальные протоколы для заполнения таблицы должны заниматься копированием в inet.2 маршрутов с помощью RIB-groups.

IMPORT-RIB: для протокола PIM import-rib копирует маршруты из протокола в указанную таблицу. То есть указываем только одну таблицу. Указанная таблица будет использоваться для RPF.

Для остальных протоколов первая таблица <> — откуда копируются маршруты, вторая — куда копируются.

set routing-options rib-groups mcast-table import-rib inet.2 set protocols pim rib-group inet mcast-table

set routing-options rib-groups import-rib to-inet2 [inet.0 inet.2] set routing-options rib-groups import-policy static *по желанию/необходимости set protocols ospf rib-groups to-inet.2 set routing-options interface-routes rib-group inet to-inet2

В обычном понимании: если задаём export-ribs, то при этом указывается только одна таблица, куда будут скопированы маршруты. Но для PIM не работает export-ribs.

Automatic Multicast Tunnel Gateway [AMT protocol]

Возможность соединять multicast-enabled сеть и ipv4-only сеть (без мультикаст). Позволяет получать мультикаст трафик, там, где не включен мультикаст.

AMT протокол дает возможность искать и устанавливать соседство между relay-роутерами и gateway-роутерами.

Relay-роутеры — обычные мультикаст роутеры (с native-multicast), на которых аггрегируется большое кол-во AMT-туннелей.

Трафик до пользователей в multicast сети идет как multicast. Запросы трафика — multicast join.

Трафик до пользователей в ipv4-only сети получают в виде UDP unicast stream. Запросы делаю в виде UDP IGMP request.

Работает только с PIM-SSM.

Работает только с IPv4.

IGMP

Internet group management protocol

IGMP не протокол маршрутизации. Работает между получателями и роутером, с которого отдается мультикаст в сегменте. Он просто передает информацию роутеру о заинтересованных получателях и получателях, которые хотят покинуть группу.

Для IPv6 используется точно такой же по принципу работы протокол MLD.

Сообщения

Report/Join message: отправляет хост, когда хочет подписаться на какую-то группу. DA = group address. После того как хост подписался на группу, он должен отвечать на query message от роутера. TTL = 1, т.к. сообщение должно долететь только до ближайшего маршрутизатора.

General query: роутер шлет general query на 224.0.0.1 всем хотсам (роутер при этом называется query-router (опрашивающий)). Хосты в ответ присылают группы, на которые они еще хотят быть подписаны. TTL тоже = 1.

Чтобы не дублировались ответы с одной группой от разных хостов, хосты шлют ответы с разным временным интервалом. Если хост видит, что о его группе сообщил другой хост, то он не будет отправлять ответ роутеру. Роутер итак сохранит интерфейс как downstream для данной группы.

Если в домене несколько query-роутеров, то в качестве активного будет выбран с наименьшим ip.

Leave message:

- IGMP2: Хост отправляет leave message для конкретной группы на общий адрес 224.0.0.2.

- IGMP1: Хост просто перестает отвечать на query от роутра. Если больше нет подписчиков на группу, роутер по истечению какого-то интервала перестает слать трафик в интерфейс.

Group-specific query:

- IGMP2: Когда роутер получил leave от хоста, он отправляет general-specific query на адрес этой группы, чтобы понять есть ли еще заинтересованные получатели.

Разные версии протокола

- IGMP v 1

- Чтобы получить трафик от конкретной группы, хост отправляет роутеру report message.

- Для отключения от группы хост просто перестает отвечать роутеру на query.

- Таймаут, после которого роутер перестает вещать группу в downstream interface = 260.

(robustness count * igmp_query interval) + (1*IGMP response interval) = (2*125)+(1*10) = 260

- Для выбора query-router нет отдельного механизма. Выбирать должен routing protocol.

- IGMP v 2

- Чтобы подписаться, хосты шлют report-message.

- Чтобы отписаться, хосты шлют leave-group message.

- Чтобы проверить наличие подписчиков, роутер шлет group-specific message.

- Таймаут, после которого роутер перестает вещать: нет ответа от хостов в течение 2 сек (дефолт).

robusness count * IGMP last member query interval = 2*1 = 2

- Query-router — с наименьшим ip. Если падает query-router, его роль выполняет non-query router.

- IGMP v 3

Все улучшения для v 2. [активная подписка и отписка на группы].

Используется для SSM, поэтому report message (на адрес 224.0.0.22 — all IGMPv3) может содержать source information.

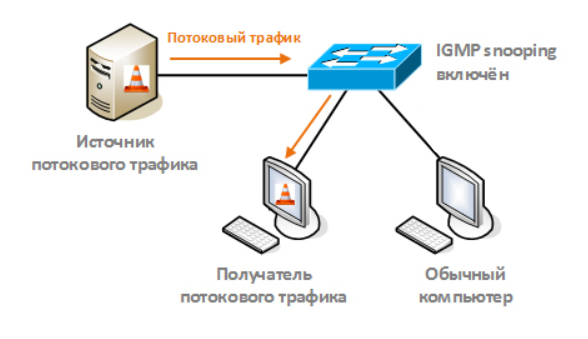

L2 switches

Свитчи обрабатывают мультикаст трафик как бродкаст, по умолчанию, т.е. шлет трафик во все порты.

IGMP-snooping позволяет выделить мультикаст трафик. С помощью IGMP сообщений, свитч может понять где получатели и слать трафик только к ним. Делит порты на multicast-router interface (откуда приходят query, либо заданы статически), host-side interface (все остальные).

- Весь трафик направлен в multicast-router интерфейс.

- Если через IGMP-snooping свитч узнает о портах, за которыми сидят получатели, то шлет трафик туда.

- 224/8 сеть бродкастом идет во все порты, кроме входящего.

Стандартное расширение IGMP позволяет только обрабатывать query от роутера и сообщения от получателей. Не генерирует IGMP сообщения.

IGMP snooping proxy ведет себя как роутер для получателей (генерирует query), работает как получатели для роутера (генерирует leave и join сообщения).

Тем самым уменьшается кол-во report-сообщений для роутера.

Configuration

На интерфейсах с активным pim, автоматически включается IGMPv2.

Можно менять дефолтные значения всяких таймеров.

Можно статически подписываться на какую-то группу (полезно для тестов). При этом интерфейс просто добавляется в outgoing list.

По умолчанию на Juniper используется IGMPv2, но при необходимости можно задать на интерфейсах нужную версию.

set protocols pim interface ge-0/0/0.910 set protocols igmp interface ge-0/0/0.910 version 1 set protocols igmp interface ge-0/0/0.910 static group 239.100.1.1

Troubleshoting

show igmp interfaces show igmp groups show igmp statistics включение traceoptions

Дополнительная информация

- Глава 3. Routing protocols (DVMRP, PIM-DM, PIM-SM)

- Глава 5. PIM-SSM

- Глава 4. MSDP

Источник: juniper-exam.ru

Настройка роутера D-Link DIR-615 K2

Наберите в адресной строке браузера адрес роутера, по умолчанию это 192.168.0.1. Если 192.168.0.1 не открывается, следует сбросить роутер на заводские настройки. Для этого нажмите с обратной стороны роутера кнопку «Reset» на 15 секунд, затем отпустите. Роутер перезагрузится, и настройки будут сброшены на заводские.

В появившемся окне введите имя пользователя «admin» и пароль «admin», затем нажмите «Вход».

Нажмите кнопку Расширенные настройки в правом нижнем углу.

В поле Сеть выберите WAN .

Если в таблице нет заполненных строчек, в правом нижнем углу нажмите кнопку «Добавить». Если у вас есть заполненная строчка с типом соединения «Динамический IP», пропустите шаги 6-8.

В поле Тип соединения выберите Динамический IP .

В поле Порт должно стоять Internet .

В поле Получить адрес DNS – сервера автоматически должна стоять галочка.

Для авторизации Вашего роутера в сети 2КОМнеобходимо, чтобы МАС-адрес совпадал с введённым в личном кабинете 2КОМ. В поле «MAC» необходимо ввести MAC-адрес компьютера. Если ваш компьютер использовался для выхода в интернет через сеть Алмател, можно клонировать его мас-адрес в роутер. Для этого необходимо нажать справа на две зеленые стрелочки, затем нажать «Сохранить».

Если ваш компьютер ранее не использовался для выхода в интернет через сеть Алмател, необходимо открыть страницу almatel.ru, где будет сообщение о том, что ваш компьютер не авторизован и необходимо зайти в личный кабинет, того чтобы прописать MAC-адрес. Вам нужно зайти в личный кабинет в раздел «Сменить MAC-адрес» и воспользоваться кнопкой «Узнать ваш MAC-адрес», скопировать нужное поле и нажать кнопку «Изменить». Через 5 минут перезагрузите ваш роутер. Для авторизации роутера в сети Алмател необходимо, чтобы МАС-адрес совпадал с введенным в личном кабинете.

В разделе Разное поставьте галочки Включить IGMP и Ping .

Галочка Разрешить должна стоять.

После произведенных манипуляций нажмите на ключ в верхнем правом углу и выберите Сохранить .

Минимальная настройка роутера завершена. После сохранения настроек должно установиться соединение с интернетом.

Настройка Wi-Fi

В главном меню роутера перейдите в раздел «Основные настройки». Перед этим убедитесь, что Wi-Fi сеть у Вас включена – горит зелёная лампочка и написано «Вкл». Если это не так, зайдите в раздел «Общие настройки» и поставьте галочку в разделе «Включить беспроводное соединение».

На появившейся странице в пункте «SSID» смените имя вашей Wi-Fi сети со стандартного DIR-615 на что-нибудь другое, по вашему вкусу – например, на: Алмател_WiFi. Изменив настройки, нажмите в правом нижнем углу «Изменить».

Далее для того чтобы доступ к вашей Wi-Fi-сети имели только вы, нужно включить защиту. Защита осуществляется путем шифрования радиосигнала с помощью кодового слова. Шифрование бывает двух видов: WEP и WPA2. WEP-шифрование недостаточно надёжно, поэтому рекомендуем использовать WPA-шифрование.

Перейдите в основное меню, нажав стрелку «Налево», после чего ещё раз зайдите в раздел «Настройки безопасности». В разделе «Сетевая аутентификация» выберите «WPA-PSK», и в поле «Ключ шифрования PSK» введите кодовое слово. Оно может содержать от 8 до 63 символов – латинских букв и цифр.

Нажмите кнопку Изменить .

После произведенных манипуляций нажмите на ключ в верхнем правом углу и выберите Сохранить .

Настройка корректной работы DC++

Сначала зарезервируем за конкретными компьютерами, конкретные IP адреса. Сначала следует зарезервировать для конкретных компьютеров конкретные IP-адреса. Для этого откройте в главном меню роутера вкладку Сеть -> LAN Статический DHCP, кликните на поле «Выберите IP/MAC адрес», и в выпадающем меню выберите свой компьютер, затем нажмите «Добавить». Если компьютеров там несколько, посмотрите IP-адрес своего роутера и выберите строчку именно с ним. Посмотреть IP-адрес можно там же, где и MAC-адрес. Инструкция: http://www.2kom.ru/for_subscribers/instruction/instruction_internet/nastroyka_mac_adresa.html

Для дальнейшей настройки DC++ вам нужно перейти в основное меню и выбрать там в разделе Межсетевой экран пункт Виртуальные серверы . В появившемся меню нажмите Добавить .

Появится новая строчка, и Вы попадёте в меню настроек. В разделе «Имя» введите «DC++», в меню «Интерфейс» поставьте «WAN», протокол выберите TCP/UDP. В пунктах «Внешний порт начальный» и «Внутренний порт конечный» введите 4000.

Если вы хотите работать в DC++ с нескольких компьютеров, то проделайте те же операции, что и для первого компьютера (нажмите «Добавить» и т.д.), но вместо 4000 укажите 4001, 4002, 4003 – в зависимости от количества компьютеров. Каждый компьютер должен работать в DC++ по своим портам. Первый компьютер по порту 4000, второй по 4001, третий по 4002 и т.д. В разделе «Внутренний IP» щёлкните по выпадающему полю и выберите там IP-адрес вашего компьютера.

Нажмите кнопку Изменить .

После произведенных манипуляций нажмите на ключ в верхнем правом углу и выберите Сохранить .

Всё, теперь и DC++ будет корректно работать.

Настройка работы IPTV

Для настройки из основного меню перейдите в раздел «Дополнительно», щёлкните по двойной стрелке вправо и нажмите на ссылку «IGMP».

Поставьте галочку Включено .

Нажмите кнопку Изменить .

После произведенных манипуляций нажмите на ключ в верхнем правом углу и выберите Сохранить .

Ваш роутер настроен для работы с IP-TV.

Обновление микропрограммы (прошивки) роутера

IGMP snooping: что это в роутере и для чего нужно?

Что такое IGMP snooping в маршрутизаторе и зачем он нужен? IGMP – это процесс снупинга сетевого трафика, который является одним из протоколов на канальном уровне.

Немного подробнее о вопросах, которые вас могут интересовать, о IGMP snooping:

- Вы играете в сетевые игры;

- Вы пользуетесь функцией IPTV “Ростелекома” или другого провайдера;

- Вы подписаны на какую-то сетевую систему: видеоконференции, онлайн-обучение или даже список рассылки.

И таким образом, у вас значительно снижается скорость на всех устройствах, подключенных к маршрутизатору. Например, вы смотрите IPTV на своем телевизоре, но ваш компьютер работает медленнее или интернет на вашем телефоне становится медленнее. Может быть и другая проблема – IPTV, онлайн-игры или перечисленные выше услуги не запускаются или вообще не работают. Во всех этих случаях конфигурация IGMP snooping может быть полезной.

Что такое IGMP и зачем он нужен

Когда данные передаются по сети – через глобальную сеть, от провайдера или между устройствами – они следуют четким правилам: протоколам. Каждый протокол определяет, как распознать нули и единицы, как собрать их в пакеты данных, как проверить их “правильность” при получении и как собрать их в изображение на экране. Всего существует семь слоев, от электрических сигналов до браузера.

Протокол управления группами Интернета, первые буквы которого образуют аббревиатуру, является одним из таких протоколов на канальном уровне. Вы бы не знали о его существовании, если бы у вас не было этих “проблем”. Как следует из названия, это протокол для управления широковещательными группами.

Это означает, что когда сигнал IPTV поступает на ваш маршрутизатор от провайдера, он начинает транслировать его на все ваши устройства. Удобно смотреть одну и ту же программу на смартфоне и телевизоре. Но любое другое устройство – например, компьютер – не “спрашивает”, нужен ли ему сигнал. Поэтому он получает его в любом случае, что снижает скорость интернета и расходует интернет-ресурсы.

Snooping – это функция, которая помогает маршрутизатору выяснить, какие устройства нуждаются в потоке данных от онлайн-игр, телевидения или специального сервиса. Проще говоря, он оптимизирует сетевой трафик и делает его более безопасным. Это должно работать автоматически, но иногда приходится настраивать вручную. В этом и заключается суть IGMP в маршрутизаторе.

Виды IGMP snooping

Поддержка вашим маршрутизатором этого протокола уже означает, что у вас не будет проблем с приемом сигналов от IPTV и других сервисов. Но если ваш маршрутизатор или модем более старый, он может не принимать широковещательные сигналы или ему может просто не хватить мощности, и он “зависнет”. Но когда все в порядке, IGMP snooping может быть разных типов:

- Пассивный. Это базовая технологическая поддержка, общий снупинг и широковещательная передача данных. Все работает, нагрузка на маршрутизатор минимальна. Однако нагрузка на сеть и устройства в ней возрастает.

- Активный. Этот протокол максимально оптимизирует сеть. Он отсеивает “ненужные” запросы к маршрутизатору, которые ему не нужны, освобождая ресурсы передачи данных. Однако это увеличивает нагрузку на процессор и память устройства. Устройства среднего и высокого класса справляются с этим без проблем. Для более дешевых устройств это зависит от объема данных.

Как настроить функцию в роутере

Я покажу, как настроить IGMP в маршрутизаторе на примере IPTV. Обычно это включается автоматически. Но если вы читаете эту статью, то, очевидно, что-то пошло не так. Поэтому выполните следующие действия:

- Зайдите в сетевой интерфейс вашего маршрутизатора: Введите 192.168.1.1 или 192.168.0.1 в адресной строке браузера или адрес, который отображается на наклейке внизу.

- Введите свое имя пользователя и пароль – обычно “admin” и “admin”, если вы не изменили их вручную. Вы также можете проверить такую же наклейку на своем маршрутизаторе.

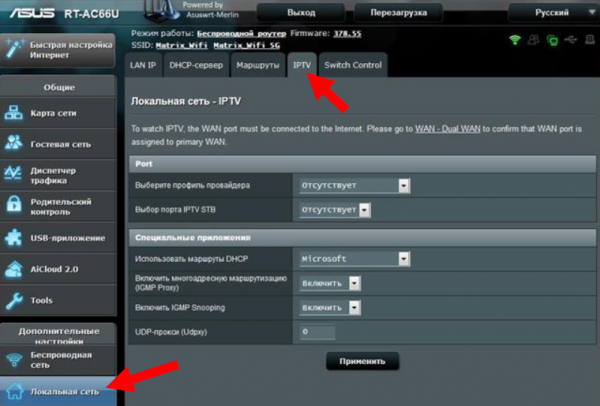

- Перейдите в раздел “Сеть”, “Настройки сети” или аналогичный. На ASUS это называется “Локальная сеть”. Вам необходимо найти вкладку “IPTV”.

- Опция “прокси” позволяет осуществлять вещание и фактически запускает функцию IPTV. Вот и все, IGMP-прокси на маршрутизаторе. Включите его.

- Не все модели имеют функцию “IGMP Snooping”, но если она присутствует, включите и ее. Snooping повысит производительность всех устройств.

- Нажмите “Применить”.

- Все готово.

Возможные проблемы

Может возникнуть проблема, когда вещание по-прежнему не работает. Это может быть вызвано вашим брандмауэром. Выключите его на несколько минут. Если проблема исчезла, включите его снова и включите протокол для интернет-телевидения, онлайн-игр или других услуг в настройках.

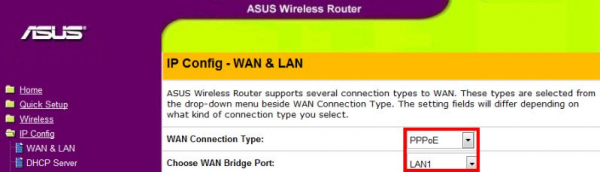

Если вы используете отдельную приставку для IPTV (зачем нужна приставка – тема для отдельного обсуждения), вам может понадобиться включить опцию “Bridge” в настройках маршрутизатора. Он может называться “Выбор порта моста WAN” или “Сеть-мост”. – Это зависит от устройства.

Наконец, если сигнал “дрожит”, устройство, вероятно, перегружено. Вам придется либо ограничить работу других устройств, либо отключить их. Если ничего не помогает, необходимо заменить маршрутизатор на более эффективный.

В этой статье я постарался как можно понятнее объяснить, что такое IGMP snooping в маршрутизаторе. Надеюсь, вы найдете его полезным и решите свои проблемы. Теперь вы сможете гарантировать, что передача данных будет максимально качественной и точной, а атака на сеть с целью перегрузить все устройства в сети не увенчается успехом.

Источник: texnotips.ru