В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно.

- Aircrack-ng Suite/a>

- Wireshark

- Reaver

- Bully

- WiFiPhisher

- Nessus Vulnerability Scanner

Получение пароля к точке доступа

Выбор того или иного метода атаки зависит от конфигурации Wi-Fi сети жертвы. Каждый стандарт безопасности имеет свои уязвимости, которые может использовать злоумышленник.

Открытые хотспоты

Открытые точки доступа, хотя и редко, но все же встречаются, что свидетельствует либо о «щедрости» по отношению к соседям, либо полной безграмотности в вопросах безопасности (или оба этих фактора). Считается, что пользователи с неограниченным каналом чаще других оставляют свои роутеры незащищенными.

Схема атаки: в открытых Wi-Fi сетях пакеты не шифруются, и каждый может перехватить весь трафик (HTTP, почта, FTP). В нашем случае мы перехватываем трафик на канале 1 при помощи утилиты ‘Airodump-ng’, а затем проводим анализ в Wireshark.

КАК ПОДКЛЮЧИТЬСЯ к любому Wi-Fi без пароля? СЕКРЕТНАЯ опция Android

![]()

Рисунок 1: Команда для перехвата трафик по каналу 1 в незащищенной сети

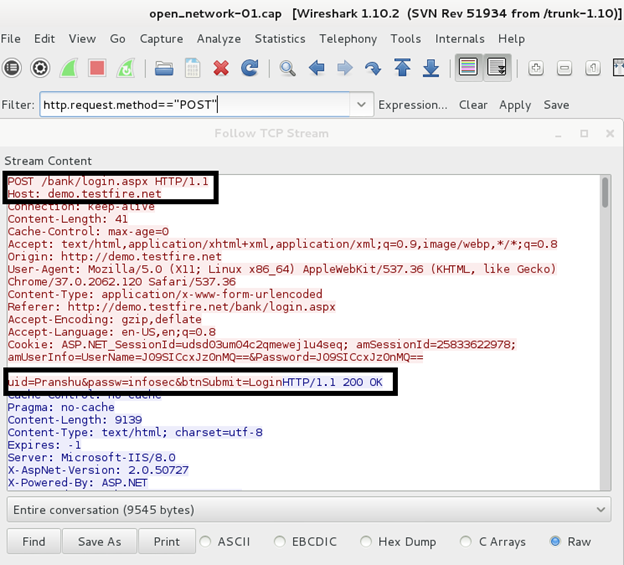

В результате анализа мы выяснили, что пользователь подключался к банковскому счету.

Рисунок 2: Анализ перехваченного трафика в Wireshark

Однако маловероятно, что сервисы банка будут работать через незащищенный протокол (HTTP, FTP, SMPT и т. д) из-за опасности, как в случае выше, использования сервиса через незащищенную Wi-Fi сеть.

Способы защиты: никогда не оставляйте точку доступа «открытой» или незащищенной. Настройте роутер на использование сложного WPA2-ключа (об этом говорится далее). Если по каким-то причинам вы хотите использовать открытую точку доступа, используйте расширение к браузеру HTTPS Everywhere.

IV-коллизии в WEP

WEP – устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. WEP создает ложное чувство безопасности, и после появления WPA2, трудно представить, что кто-то захочет использовать устаревшие алгоритмы.

Схема атаки: схемы атак на протокол WEP освящены в несметном количестве статей. Мы не будем вдаваться в детали, а просто отошлем вас на эту страницу.

Способы защиты: вместо WEP пользуйтесь WPA2 или AES.

Подбор WPS PIN

WPS PIN – восьмизначное число, привязанное к роутеру. Если WPA-пароль уязвим к атаке по словарю, пользователь может установить сложный WPA-пароль и, чтобы не запоминать длинную парольную фразу, включить WPS. После передачи корректного WPS PIN роутеру, далее клиенту передается информация о настройках, включая WPA-пароль.

Как узнать Пароль Любого WiFi Что Если Забыл Пароль Wi-Fi Подключиться к Вайфай Без Пароля

Брутфорс WPS PIN

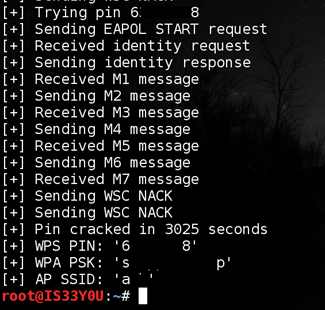

Стандарт WPS был реализован некорректно: во-первых, последняя цифра PIN’а – это контрольная сумма, а значит, эффективный размер WPS PIN только 7 цифр. Более того, регистратор (роутер) проверяет PIN двумя частями. Это означает, что первая часть, состоящая из 4-х цифр, имеет 10000 возможных комбинаций, а вторая, состоящая из 3-х цифр, — 1000 комбинаций. То есть, злоумышленнику для подбора PIN в худшем случае потребуется 11000 попыток, что весьма немного. Экспериментируя с прямым перебором, при помощи утилиты ‘reaver’ нам удалось подобрать WPS PIN в течение 6 часов.

Рисунок 3: Процесс перебора WPS PIN

Способы защиты: обновите прошивку у своего роутера. В новой версии должна появиться функция блокировки после нескольких неудачных попыток ввода PIN (WPS lockout policy). Если в вашем роутере подобная функция отсутствует, просто отключите WPS.

Другие способы получения WPS PIN

Если злоумышленник узнает PIN соседского роутера, эффективность дальнейших манипуляций возрастает многократно и, самое главное, не потребуется много времени.

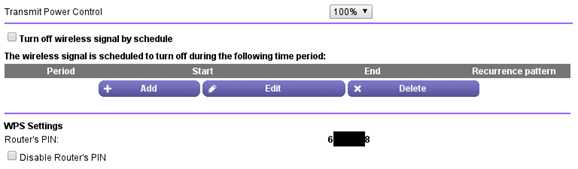

Схема атаки: Как хакер (или ваш сосед) может узнать WPS PIN? Обычно PIN написан на подложке роутера, который злоумышленник может рассмотреть во время «дружеского» визита. Кроме того, точка доступа на некоторое время может оставаться «открытой», в то время когда пользователь настраивает роутер или обнуляет настройки до заводских. В этом случае злоумышленник может быстро подключиться к роутеру, зайти в панель настроек (используя стандартные учетные данные) и узнать WPS PIN.

Рисунок 4: PIN роутера

Как только злоумышленник узнал PIN, получение WPA-пароля происходит в течение нескольких секунд.

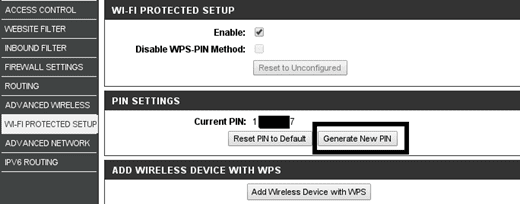

Способы защиты: соскребите PIN с подложки роутера и не оставляйте точку доступа «открытой» ни на одну секунду. Более того, в современных роутерах можно менять WPS PIN в панели настроек (периодически меняйте PIN).

Рисунок 5: Функция генерации нового PIN’а

Атака по словарю на WPA Handshake

Если вы используете сложные WPA-пароли, можете не беспокоиться об атаках по словарю. Однако время от времени некоторые пользователи упрощают себе жизнь и используют в качестве пароля слово из словаря, что приводит к успешной атаке по словарю на WPA 4-way handshake.

Схема атаки: злоумышленник перехватывает WPA 4-way handshake между клиентом и точкой доступа. Затем при помощи атаки по словарю из WPA handshake извлекается пароль в чистом виде. Более подробно про данные виды атак можно ознакомиться на этой странице.

Способы защиты: используйте сложные пароли с цифрами, буквами в обоих регистрах, специальными символами и т. д. Никогда не используйте в качестве номера телефонов, дату рождения и другую общеизвестную информацию.

Фишинг через Wi-Fi

Если все предыдущие методы не сработали, на сцену выходит старая добрая социальная инженерия. По сути, фишинг – это один из видов с социальной инженерии, когда пользователя посредством обманных трюков заставляют рассказать о пароле для точки доступа.

Схема атаки: обычно фишинговые атаки осуществляются через электронную почту, но в случае с Wi-Fi даже самый наивный пользователь подозрительно отнесется к просьбе сообщить WPA-пароль в письме. Чтобы атака была более эффективной, злоумышленники обычно заставляют пользователя подключиться к фальшивой точке доступа.

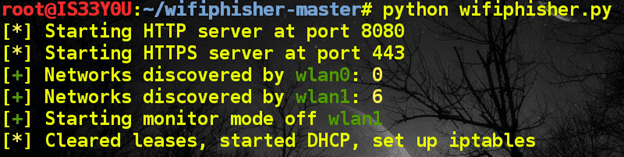

WiFiPhisher – утилита, написанная на phython, как раз помогает в реализации вышеупомянутого метода. Вначале происходит тюнинг компьютера злоумышленника: настройка HTTP- и HTTPS- серверов, поиск беспроводных интерфейсов (wlan0 и wlan1), переключение одного из этих интерфейсов в режим мониторинга и выделение дополнительных IP-адресов при помощи DHCP-служб.

Рисунок 6: Процесс настройки системы злоумышленника

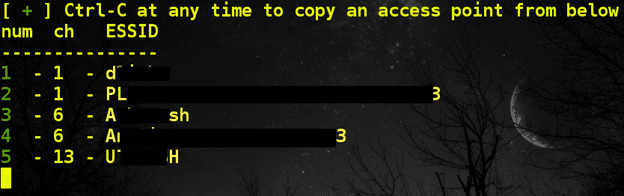

Затем WiFiPhisher выводит список точек доступа жертвы, одну из которых злоумышленник выбирает для атаки.

Рисунок 7: Перечень точек доступа жертвы

После того как злоумышленник выбрал один из элементов перечня, утилита клонирует ESSID и пытается вывести из строя оригинальную точку доступа, поскольку злоумышленнику нужно добиться, что жертва повторно залогинилась уже на поддельную точку доступа. Если не удастся отсоединить пользователей от оригинальной точки доступа или злоумышленник находится слишком далеко от жертвы, атака не сработает, поскольку ни один из пользователей не сможет соединиться с поддельной точкой доступа.

Когда жертва соединяется с поддельной точкой доступа, злоумышленнику сообщается, что клиенту выделен IP-адрес. На рисунке ниже мы видим, что к поддельной точке доступа подсоединилось устройство на базе Android.

Рисунок 8: Жертва подсоединилась к точке доступа, контролируемой злоумышленником

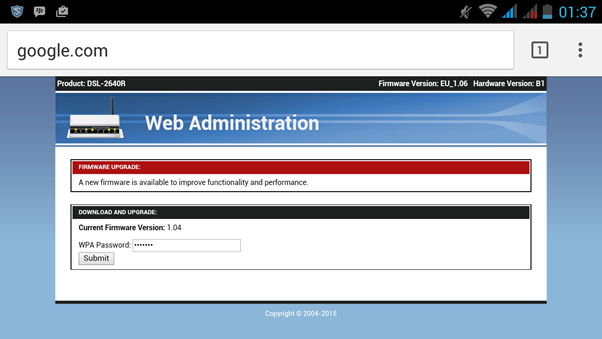

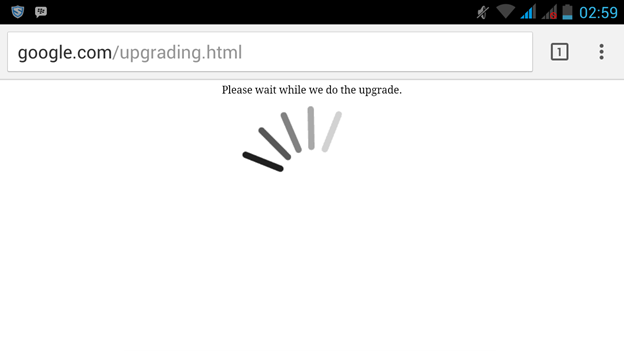

После того как жертва подсоединиться к поддельной точке доступа и попытается зайти на веб-страницу, HTTP- или HTTPS-сервер злоумышленника выдаст фишинговую страницу. Например, если Android-клиент сделает запрос к сайту www.google.com, вместо поисковой строки появится следующая страница:

Рисунок 9: Один из вариантов фишинговой страницы

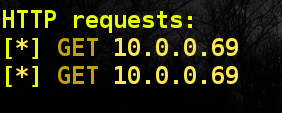

Злоумышленник оповещается о том, что жертва попыталась зайти на веб-сайт и была перенаправлена на поддельную страницу.

Рисунок 10: Уведомление о запросе

Наступает момент истины: либо жертва заподозрит неладное и разорвет соединение, либо введет WPA-пароль. После введения пароля жертва будет перенаправлена на другую страницу.

Рисунок 11: Страница, на которую перенаправляется жертва после ввода пароля

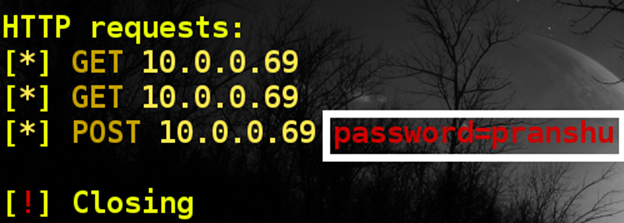

Пароль, введенный жертвой, отобразится в консоли злоумышленника:

Рисунок 12: Пароль, введенный жертвой

Как правило, пользователь вводит пароль по одной из следующих причин:

1. Пользователь предполагает, что происходит подключение к легитимной точке доступа.

2. Фишинговая страница очень похожа на страницу, выдаваемую роутером жертвы.

3. Пользователь хочет подключиться к открытой точке доступа с тем же ESSID.

Способы защиты: тщательно перепроверяйте все страницы, где нужно ввести пароль. Никогда не вводите WPA-пароль на подозрительных страницах.

Злоумышленник получил пароль. Что дальше?

Как только злоумышленник получил пароль к точке доступа, следующий пункт назначения – панель настроек роутера.

Стандартные учетные записи: многие пользователи не изменяют стандартные учетные записи для доступа к настройкам роутера, которые можно легко найти в интернете. Доступ к настройкам роутера дает злоумышленнику еще больше привилегий при управлении сетью.

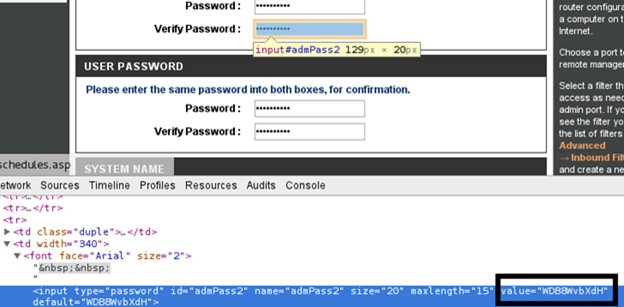

Получение PIN и других паролей: после получения доступа к панели настроек злоумышленник переписывает WPS PIN и другие скрытые пароли для дальнейшего использования. Достать пароли, скрытые за звездочками, проще простого. Например, чтобы достать пароли к учетным записям ‘admin’ и ‘user’ можно использовать функцию ‘Inspect element’ в браузере Chrome.

Рисунок 13: Получение паролей, скрытых за звездочками, через функцию ‘Inspect element’

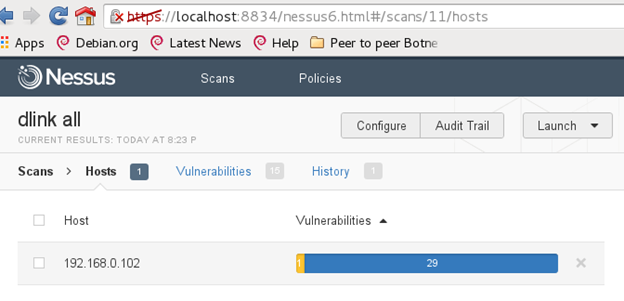

Расширение сферы влияния: после получения доступа к локальной сети злоумышленник начинает собирать информацию о клиентах, службах, портах и т. д. Это позволяет хакеру найти потенциально уязвимые системы, находящиеся в том же сегменте сети.

Рисунок 14: Поиск уязвимостей на других клиентах в сети

Манипуляции с DNS: в панели настроек роутера злоумышленник легко может изменить настройки DNS так, чтобы клиенты, использующие банковские сервисы, перенаправлялись на поддельные страницы.

Закрепление в системе: после получения первичного доступа, злоумышленник непременно захочет закрепиться в вашей системе, даже если вы сменили пароль или другие настройки безопасности. Один из способов закрепиться в системе – сохранить WPS PIN (см. Рисунок 5).

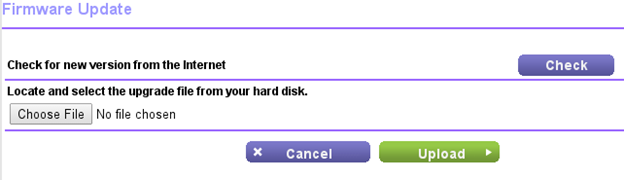

Более продвинутый хакер установит трояна в прошивку роутера, что позволит при помощи мастер-пароля получать доступ к Wi-Fi сети. Данная схема реализуется следующим образом. В прошивку DD-WRT с открытым исходным кодом, подходящую ко многим моделям, добавляется троян или мастер-пароль, после чего прошивка обновляется через панель настроек роутера.

Рисунок 15: Обновление прошивки в панели настроек

Цель данной статьи – не сподвигнуть вас ко взлому Wi-Fi сети соседа, а рассказать о наиболее распространенных уязвимостях в настройках Wi-Fi, при помощи которых злоумышленник может проникнуть в вашу сеть.

Существует распространенное мнение: «Поскольку у меня неограниченный канал, меня не особо волнует, что кто-то получит доступ к моей системе».

В некоторых случаях подобная щедрость заслуживает внимания, однако часто ваш «толстый» канал не является главной целью злоумышленника. Примечателен случай, когда некто попытался подставить своих соседей после взлома WEP-ключа и использования соседской сети для доступа детским порнографическим сайтам. Поскольку доступ осуществляется через вашу сеть, полиция при расследовании придет именно к вам и не факт, что вы докажете свою невиновность. Производители роутеров спроектировали панели настроек максимально удобными. Используйте средства безопасности по максимуму, чтобы огородить себя от проникновения со стороны соседей.

2. Nikita Borisov, Ian Goldberg, and David Wagner. isaac.cs.berkeley.edu. [Online]. http://www.isaac.cs.berkeley.edu/isaac/wep-faq.html

Где кванты и ИИ становятся искусством? На перекрестке науки и фантазии — наш канал. Подписывайтесь!

Источник: www.securitylab.ru

Ломаем Wi-Fi со смартфона. Разведка и первый бой

Наверняка ты уже занимался взломом беспроводных сетей с ноутбука и замечал, что таскать его не слишком удобно, да и внимание он привлекает. Но зачем ноутбук, если у тебя есть настоящий карманный компьютер, с помощью которого вардрайвингом можно заниматься, не палясь вообще! В этой статье мы выполним подготовку и разберем простые атаки, а в следующей перейдем к действительно тяжелой артиллерии.

![]()

WARNING

Практика показывает, что большинство взломов совершается самыми примитивными методами. Автор лишь рассуждает о технических возможностях взлома и не призывает тебя так действовать. Есть только один способ научиться эффективно отражать сетевые атаки — это выполнять их самому и ставить себя на место атакующего. Иначе любой аудит превращается в фиктивную проверку на соответствие стандартам.

Арсенал

Все, что потребуется для быстрого старта, — минимально подготовленный смартфон или планшет с ОС Android. Если не стоит задача взломать определенную и хорошо защищенную сеть, а хочется просто подключиться к закрытому вайфаю поблизости, этого будет достаточно.

Первичную разведку эфира можно проводить на устройствах с Android 2.3–4.4, а начиная с Android 5.0 появилась возможность выполнять простейшие WPS PIN атаки даже без рута. Просто ставишь пару приложений и нажимаешь кнопку «сделать как надо». Но самое интересное, как всегда, кроется в деталях.

Готовимся к атаке

Существует множество типовых атак на точки доступа Wi-Fi и специфических эксплоитов для определенных моделей с конкретными версиями прошивок. К типовым относятся методы подбора WPS PIN, вычисление ключей WEP и WPA2 по анализу перехваченных пакетов, а также принудительное переключение AP на более слабый алгоритм шифрования (WEP вместо WPA).

Особняком стоят методы социального инжиниринга: создание поддельных AP (идентичных атакуемой) для получения пароля от настоящей или же для проведения различных MitM-атак, а также деавторизация/глушение беспроводных клиентов и DoS как самостоятельные цели.

Самый универсальный способ атаки на точку доступа — вычисление ее ключа WPA2 по отдельным сообщениям (M1-M4) из перехваченных хендшейков. Он срабатывает практически всегда, но требует больших затрат (особенно времени). Перехват «рукопожатий» всегда выполняется в режиме мониторинга, который поддерживает далеко не каждый Wi-Fi-чип и драйвер. Для ускорения сбора хендшейков потребуется функция инжекта пакетов, которая деавторизует подключенных к AP клиентов и заставляет их чаще отправлять «рукопожатия». Она и вовсе встречается у единичных Wi-Fi-модулей.

За редким исключением предустановленные в смартфон драйверы не позволяют даже запускать режим мониторинга, да и альтернативные драйверы для встроенных чипов есть не всегда. Поэтому для взлома чаще используют внешние USB Wi-Fi адаптеры с hacker friendly чипами (преимущественно от Atheros и Ralink). Подробнее смотри в статье «Выбираем бюджетный адаптер для взлома Wi-Fi».

Однако есть и обходной путь, не требующий покупки оборудования или мучений с драйверами. У многих точек доступа с надежной защитой (вроде WPA2 PSK CCMP) порой оказывается разрешен WPS — дополнительный вариант авторизации по пин-коду. Этот пин часто остается дефолтным и легко вычисляется.

Теоретически у восьмизначного WPS-пина всего 100 миллионов комбинаций, из которых уникальны только 10 миллионов, так как последняя цифра — контрольная и зависит от других семи. На практике же достаточно перебрать только 11 тысяч вариантов из-за уязвимостей самого алгоритма (концептуально подобных найденным в LM-хеше, подробнее здесь).

Брутфорс 11 тысяч PIN-кодов при хорошем уровне сигнала займет примерно полдня, поскольку на проверку одного пина тратится от двух до десяти секунд. Поэтому на практике используются только самые быстрые атаки на WPS — по дефолтным значениям пинов и по их сниженной энтропии (pixie dust).

Для противодействия брутфорсу пин-кодов и подключению к фейковой точке доступа между AP и клиентскими устройствами предусмотрен обмен хешами. По задумке они должны вычисляться на основе WPS PIN и двух случайных чисел. На практике многие роутеры либо генерируют предсказуемые числа, либо вовсе оставляют их нулевыми.

Энтропия резко снижается, а механизм, задуманный для усиления защиты, из-за некорректной реализации лишь ослабляет ее. Также некоторые производители задают WPS-пин как производное от других известных значений (в частности, MAC-адреса). Такие точки доступа вскрываются практически мгновенно.

Актуальность WPS-атак состоит еще и в том, что в некоторых точках доступа функция Wi-Fi Protected Setup включена по умолчанию и не отключается штатными средствами. Из-за кривой прошивки девайса либо в его меню настроек нет соответствующего пункта, либо положение переключателя Enable/Disable в нем не играет роли. Видимо, это одна из причин того, почему в любом городе среди множества «защищенных» беспроводных сетей до сих пор хватает легких целей.

Разведка

Весь процесс вардрайвинга можно разделить на два этапа: сбор информации о точках доступа и непосредственно их взлом. Существует множество способов просканировать беспроводные сети со смартфона, но по информативности они сильно отличаются. Одни программы показывают просто SSID и уровень сигнала подобно системному приложению, а другие отображают все параметры найденных AP. В частности, указывают тип защиты и позволяют фильтровать список по разным критериям.

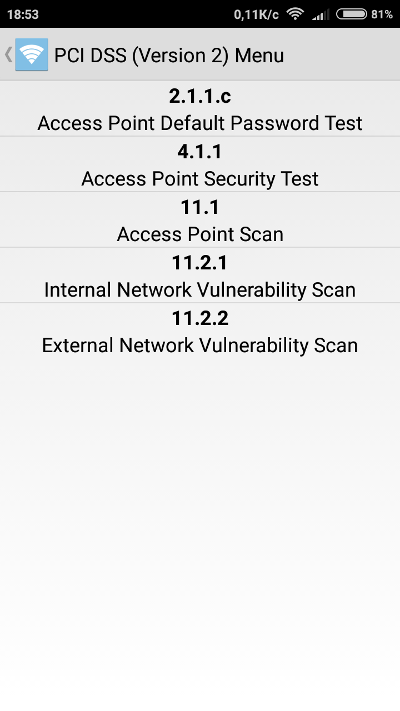

Среди таких приложений я бы рекомендовал использовать WiFinspect. Он написан под руководством доктора Тома Клосиа (Tom Clothia) из Бирмингемского университета в 2012 году. Текущая версия 1.2 позволяет выполнять аудит согласно стандарту безопасности данных PCI DSS 2. С ней ты получишь исчерпывающую информацию о режимах работы найденных точек доступа Wi-Fi, сможешь сразу же выполнить их простейший пентест по дефолтным паролям и многое узнать о подключенных устройствах. Приложение бесплатное и не содержит рекламы, однако для большинства его функций потребуется root.

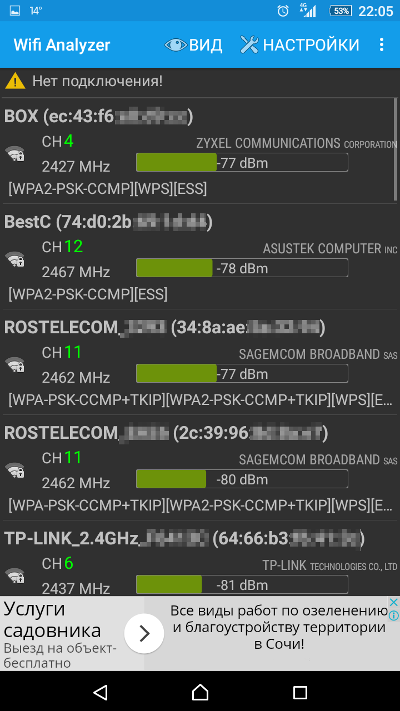

Дополняет WiFinspect другое популярное приложение — Wifi Analyzer. Оно умеет сканировать диапазоны 2,4 и 5 ГГц и работает без прав суперпользователя. Wifi Analyzer отображает кучу данных, включая номер канала выбранной AP, ее MAC-адрес, производителя (вычисляется по MAC), и так же детально расписывает типы шифрования. Для этого достаточно отметить в настройках «Показывать полный уровень безопасности».

Минус у программы один — навязчивая реклама во всех окнах Wifi Analyzer. Ее можно убрать при помощи AdAway (но тогда все равно понадобится root) или купив платную версию.

Оба приложения отлично дополняют друг друга, работая практически на любом девайсе с Android 2.3 и новее. Они удобны для разведки эфира и предварительного выбора целей. Все найденные AP можно отсортировать по уровню сигнала и степени защиты. Так сразу определяются наиболее доступные AP.

В Google Play есть и опенсорсный WiFiAnalyzer. Он бесплатный, без рекламы, умеет фильтровать AP по типу защиты и даже пытается вычислить расстояние до них в метрах (как если бы они все вещали прямой наводкой). Однако в нем нет режима «охоты на лис» — непрерывного измерения уровня сигнала выбранной точки доступа. В остальном программа идентична.

![]()

INFO

Интересно, что некоторые владельцы просто скрывают SSID своей беспроводной сети, не утруждая себя настройкой авторизации. Другие настраивают строгую авторизацию в диапазоне 2,4 ГГц, но напрочь забывают о параллельно работающем 5 ГГц. Среди двухдиапазонных точек доступа встречаются и такие «полузакрытые».

Присоединяйся к сообществу «Xakep.ru»!

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Источник: xakep.ru

Пароль от вайфая с Андроид без ROOT прав!

Приложение для подключения к вайфай на Android без рут и ПК существует?

Знаете ли Вы, как можно подобрать пароль от вайфая? Нет, тогда читайте статью далее и поймёте, что подобрать пароль к wi-fi на Андроид (или планшете) устройстве можно совершенно бесплатно, приэтом root права не нужны, как и наличие компьютера! Рассмотрим это на сайте undelete-file.ru!

Кому пригодится программа подбора паролей wi-fi?

Скажу сразу — подбор паролей от wi-fi — преследуется по закону! Это наказуемое «деяние» и незаконное! Эта статья создана лишь для наглядности и показа самого процесса и не факт, что разные программы смогут взломать пароль wi-fi сетей, поэтому данная статья носит лишь ознакомительный и развлекательный характер, не более того!

Если закончился трафик на симкарте, а доступ к интернету срочно необходим, то, честно говоря, кто не хочет на халяву посидеть в интернете?… Хотя есть множество бесплатных вайфай точек доступа (на остановках, в общественном транспорте…), но их скорость довольно низкая из-за «загруженности самой точки, так как многие к ней подключены и «делят» скорость между собой…

А что же делать жильцам в многоэтажках, высотках…? Правильно — (идти на работу и заработать на хороший интернет на оптоволокне — это самый лучший вариант), или же — искать способы халявы и бесплатного интернета, чего уж греха таить.

Поэтому ребята, вы нашли то, что нужно — халявный вайфай, к которому можно легко подключиться даже с андроид смартфона!

Каким образом происходит подбор пароля к сети wi-fi?

На самом деле всё очень просто — нужно установить специальное приложение для «взлома» wi-fi на андроид-смартфон, включить wi-fi, просканировать сети и подключиться к сети с «зелёным цветом», но об этом читайте ниже в инструкции.

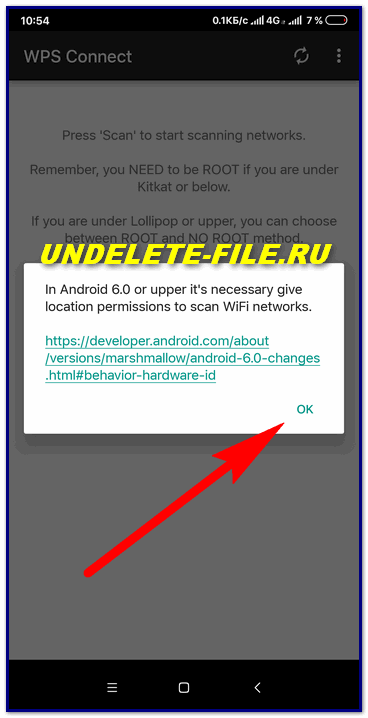

Единственным условием работоспособности этого способа является то, чтобы сеть wi-fi имела WPS подключение и собственно говоря — через него и будет происходить «взлом» вайфая! Также — начиная с версии android 6.0 — нужно предоставить приложению соответствующие разрешения (куда уж без них)!

Не сложно? Тогда поехали дальше и читайте подробную инструкцию…

Проверенная программа для «взлома» wi fi на Android

Пока что единственное, рабочее приложение на андроид, которое мне удалось найти это — WPS Connect, радует, что эта программа бесплатная, поэтому подключение к wi-fi на андроид также будет — бесплатным! Скачать приложение можете из GooglePlay:

![]()

Скачать: Скачать WPS Connect из GooglePlay

Загрузить бесплатно приложение из GooglePlay.

Скачано: 40093, размер: 2.9 Мб, дата: 12.Май.2020

Если этого приложения не будет, то стоит попробовать эту версию в плеймаркет:

![]()

Скачать: Пароль от Wi Fi

Бесплатное приложение для подбора паролей от вай фай в Google Play.

Скачано: 33232, размер: 6 Мб, дата: 12.Май.2020

Либо, если его удалят из магазина, то бесплатно скачайте напрямую с нашего сайта:

![]()

Скачать: Приложение для подключения к Wi-Fi сетям на Андроид — WPS Connect

Рабочая программа на Андроид, которая с легкостью сможет взломать пароль на вайфай сеть.

Скачано: 44538, размер: 2.9 MB, дата: 12.Май.2020

Скачали, тогда смотрите дальше как с ней правильно работать…

Инструкция как гарантированно подключиться к wi-fi?

Ребят, даже из названия самого приложения ясно, что оно может лишь подключаться к вайфаю по wps соединению и всё, никакого «взлома» она не предлагает, несмотря на то, что в неё есть функции типа подбора пароля от вай фай, в общем — игрушка!

Также отмечу, что даже некоторые смартфоны способны подключаться через WPS без всяких программ и приложений! Ну, ладно, поехали дальше…

После загрузки, устанавливайте на андроид телефон (планшет) и запускайте приложение WPS Connect. Итак, поехали:

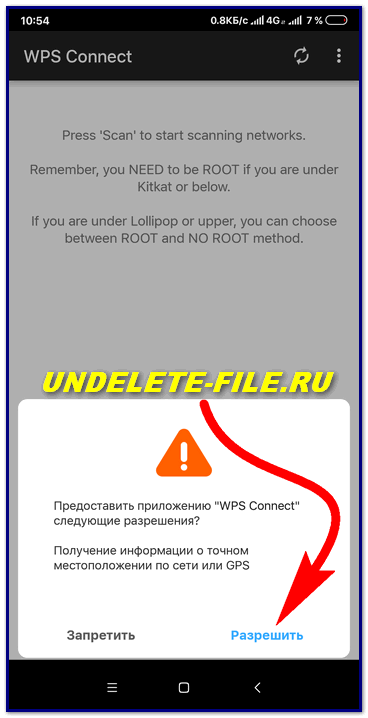

- После первого запуска, на андроид 6.0 и выше появится предупреждение об этом:

- Затем всплывут запросы к разрешениям, — предоставляете, по другому- никак, хотя и ничего в этом страшного нет…

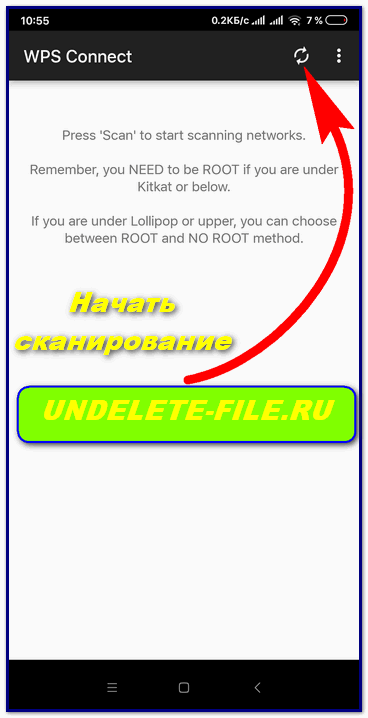

- После этого нужно включить wi-fi и выполнить сканирование сетей:

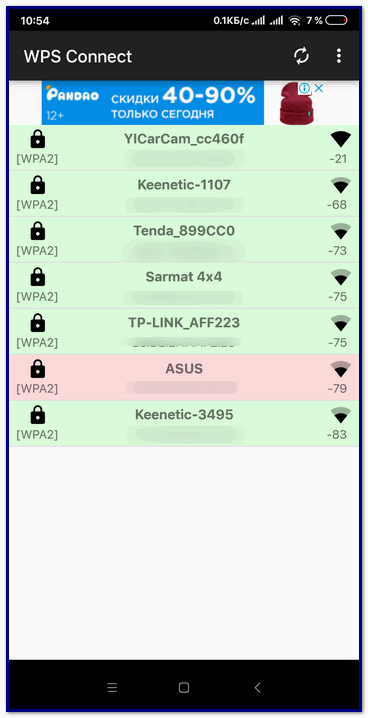

- Появятся все сети вайфая, которые ловит смарт или планшет. Я специально «замылил» mac адреса сетей для сохранения конфиденциальности !

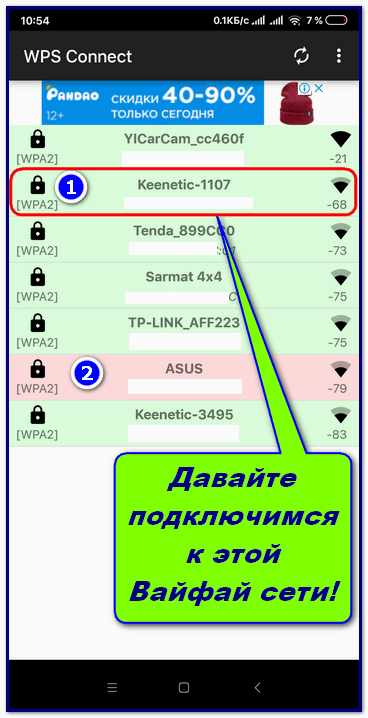

- Далее, как видите, все сети wifi зелёного цвета, а одна (ASUS) — красного, значит к этой сети через WPS соединение не получится бесплатно подключиться, поэтому выбираем любую вайфай-точку, но с самым лучшим сигналом (где больше «палочек») к примеру « Keenetic-1107 «:

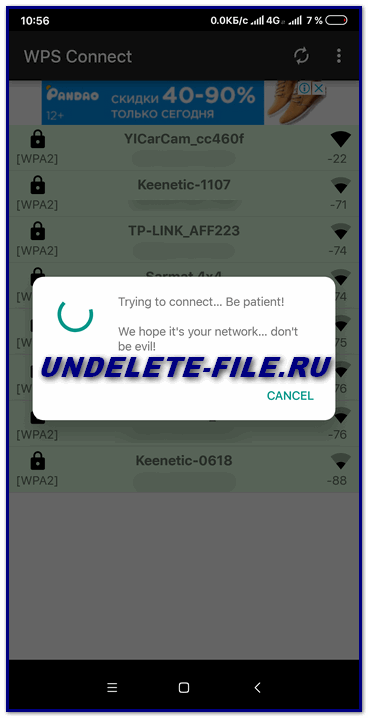

- Откроется окно, в котором будет несколько вариантов, лично я — выбрал самый верхний (1 на скрине), а затем нажал на кнопку « Try » (2 на скриншоте):

- Как увидели на скриншоте — у меня ещё работает мобильный интернет, программа анализирует и типа подбирает пароль от wi-fi:

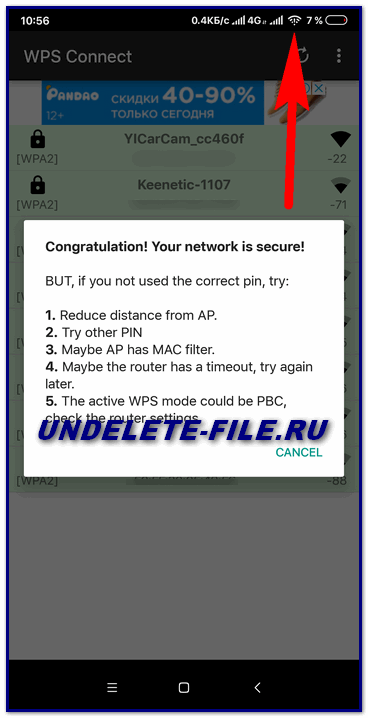

- Через несколько секунд всплывёт поздравительное окно, готово, «взлом» (хак) wi-fi выполнен, телефон подключен к сети! Вот смотрите на значок вайфая:

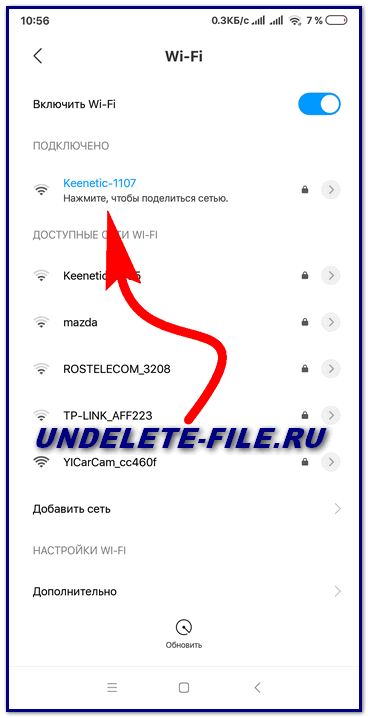

- А это скрин подключенной сети вайфай в настройках смартфона:

- Вот и всё!

Да, мне удалось один раз подключиться к совершенно незнакомой мне wi-fi точке, однако более ни разу не получалось! Ничего сложного, а главное — работает и это приложение бесплатно подключается к wi-fi сетям с паролями, даже без root! Расскажите друзьям как получить доступ в интернет на халяву, уверен — они вам скажут спасибо!

Статья написана для сайта undelete-file.ru и не подлежит копированию, ибо столько много копий этой информации уже разлетелось в сети интернет, халявщики контента не дремлют! Сами бы лучше написали что-то стоящее, а не занимались воровством контента, как когда-то мой сайт полностью скопировали…

В итоге — у многих это приложение не может подключиться к соседним вайфай сетям и поэтому должным образом не работает, это больше подходит как «эмуляция взлома сетей wi fi» и не более того, так что чудес не бывает, помните об этом!

![]()

Скачать: Приложение для подключения к Wi-Fi сетям на Андроид без рут прав через WPS соединение — WPS Connect

Рабочая программа на Андроид, которая с легкостью сможет взломать пароль на вайфай сеть.

Скачано: 44538, размер: 2.9 MB, дата: 12.Май.2020

Если это приложение удалят, тогда попробуйте эту версию в маркете:

![]()

Скачать: Пароль от Wi Fi

Источник: undelete-file.ru