«Джейлбрейкинг” (или лучше было бы сказать «рутинг”) Android-устройств — это взлом операционной системы, которая была установлена на устройстве по умолчанию при его изготовлении. Такой взлом дает пользователям возможность управлять некоторыми настройками устройства, доступ к которым изготовители обычно ограничивают с целью предотвращения нарушения авторских прав или в целях безопасности. В подавляющем большинстве случаев взламывают смартфоны и планшеты, однако если у вас есть другие устройства, которые работают под управлением Android (например, Android TV), то вы также можете взломать его и получить доступ к дополнительным настройкам.

Шаги

Часть 1 из 2: Загрузка программного обеспечения для получения прав администратора (рутинг)

- 1 Скачайте программное обеспечение Android Root. Если вы не можете получить доступ к памяти Android TV со своего компьютера напрямую, то нужно получить права администратора удаленно. Именно это Android Root и позволяет сделать на Android TV с помощью Wi-Fi соединения.

- Создайте новую вкладку в браузере и откройте эту ссылку: https://www.sendspace.com/file/y6weis. Нажмите на странице кнопку «Скачать» для того, чтобы сохранить файл локально на своем компьютере.

- 2 Распакуйте архивный файл. Приложение будет сохранено на вашем компьютере в виде сжатого ZIP-архива. Кликните правой кнопкой мыши на этом файле и выберите «Извлечь в» для того, чтобы извлечь все содержимое Zip-файла в новую папку.

- 3 Откройте папку. Дважды кликните по вновь созданной папке для того, чтобы открыть и просмотреть содержимое приложения, которое вы скачали. Внутри ее вы должны найти другую папку под названием «Root Unlocker”.

Часть 2 из 2: Джейлбрейкинг платформы Android TV

- 1 Определите IP-адрес своего компьютера. Воспользуйтесь пультом дистанционного управления Android TV для того, чтобы открыть его настройки. Выберите пункт «Об устройстве» и далее из доступных вариантов выберите «Статус».

- Все сетевые настройки вашего Android TV будут отображены на экране, в том числе и IP-адрес.

- 2 Откройте окно командной строки. Вернитесь к своему компьютеру и нажмите кнопку Пуск на рабочем столе.

- Введите”cmd” в текстовое поле в меню Пуск и нажмите клавишу Ввод (Enter) на клавиатуре для того, чтобы открыть окно командной строки.

- 3 Войдите в извлеченную ранее папку с помощью командной строки. В окне командной строки введите «cd”, а затем адрес распакованной на вашем компьютере папки Root Unlocker (например, C:DesktopAndroid_Root_1.0Root Unlocker).

- В окне командной строки необходимо ввести что-то похожее на следующую строку:

- «cd C:DesktopAndroid_Root_1.0ICS Root Unlocker 1.0”

- 4 Подключитесь к ТВ-приставке. Далее, после успешного ввода команды и входа в папку Android Root (в окне командной строки), введите следующую команду: «filesadb connect «IP-адрес вашей ТВ-приставки”.

- В окне командной строки необходимо ввести что-то похожее на следующую строку:

- «filesadb connect 192.168.1.100:1111” (IP-адрес ТВ-приставки должен быть получен на шаге 1).

- После ввода команды в окне командной строки должно появиться сообщение об успешном подключении к ТВ-приставке. Если этого не произошло, то повторите шаг 3, но при этом убедитесь в том, что вы зашли в папку Root Unlocker.

- 5 Запустите приложение. Вернитесь к извлеченной папке и дважды кликните на файле приложения «Root_Unlocker”.

- Подождите несколько секунд, пока программа пытается подключиться к Android TV с правами администратора. Если рутинг пройдет успешно, то на вашем компьютере появится соответствующее уведомление.

Советы

- Джейлбрейкинг или рутинг устройства приводит к аннулированию его гарантийного обслуживания, которое все еще может распространяться на вашу приставку Android TV или портативный медиа-плеер под управлением Android.

- Для того чтобы приложение Android Root смогло подключиться к вашему Android TV или медиа-плееру, устройство должно быть подключено к той же Wi-Fi сети, что и компьютер.

- Имя папки Root Unlocker и самого приложения будут отличаться в зависимости от версии операционной системы, для работы в которой это приложение разработано. Например, если скачанное приложение Android Root предназначено для ICS Android OS, то имя папки и файла приложения будет «ICS Root Unlocker”.

Источник: ves-mir.3dn.ru

Как взломать телевизор!? Ответ тут!

кто СЛУЧАЙНО ВЗЛОМАЛ ТЕЛЕВИЗОР СОСЕДА ?

Хакеры научились взламывать Smart TV при просмотре телеэфира

До сих пор считалось, что для настройки удалённого доступа к чужому смарт-телевизору злоумышленнику требовалось получить к нему физический доступ для установки вредоносного приложения с USB-носителя. Или обманным путём заставить установить его самого владельца. Однако в швейцарской компании Oneconsult, специализирующейся на вопросах кибербезопасности, разработали новый метод — взлом устройства посредством вещания DVB-T, который применим к 90 % современных Smart TV.

Автором данного способа является исследователь Рафаэль Шиль (Rafael Scheel), по словам которого, в основе нового типа атаки лежит стандарт HbbTV. В мирных целях он служит для предоставления зрителю дополнительной информации из Интернета во время просмотра ТВ-передач. Если же речь идёт о преступных намерениях, то использование этой технологии, поддерживаемой всеми современными «умными» телевизорами, позволяет хакеру дать команду на загрузку определённого сайта с предварительно внедрённым в него вредоносным кодом. Что будет потом, догадаться несложно: атакующий может следить за пользователем, установить полный контроль над устройством и задействовать его для проведения DDoS-атак.

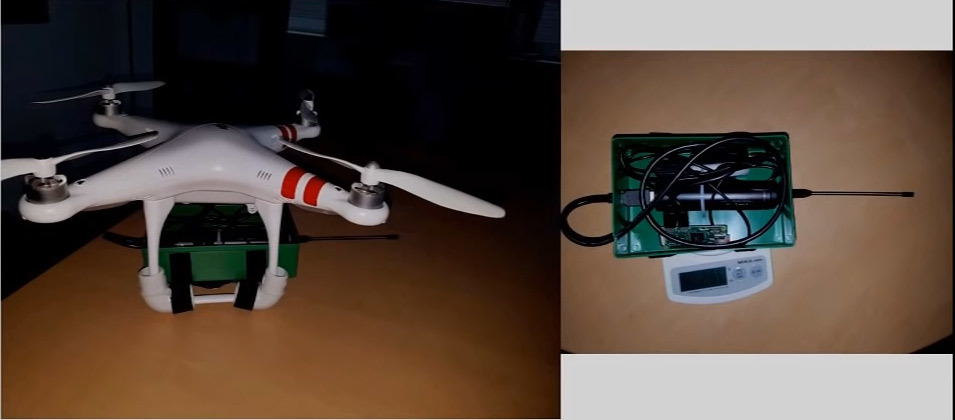

Что немаловажно, для проведения данной атаки не требуется дорогостоящее оборудование — достаточно будет приобрести комплект для трансляции DVB-T за $50–150. Чтобы ТВ-приёмник настроился именно на его сигнал, а не сигнал оператора, который априори мощнее, от злоумышленника требуется установить передатчик как можно ближе к «жертве», но не обязательно в том же помещении. Это может быть соседнее здание, или же оборудование может быть размещено на беспилотном летательном аппарате. Иными словами, физическое подключение к устройству и контакты с его владельцем не требуются. К тому же, отследить такие атаки крайне затруднительно ввиду того, что стандарт DVB-T подразумевает только одно направление потока данных — от передатчика к приёмнику.

Теоретически, аналогичные методы взлома могут быть применены и к другим технологиям цифрового телевещания — например, DVB-C или IPTV. Просто на сегодняшний день в Oneconsult опробованы только эксплойты для DVB-T. Их, кстати, создано два — один эксплуатирует уязвимость CVE-2015-3090 в Flash Player, другой ищет «дыру» в функции JavaScript Array.prototype.sort().

Разумеется, эти эксплойты разработаны исключительно в исследовательских целях. Более того, первый из них не представляет реальной угрозы, поскольку браузеры большинства современных Smart TV не поддерживают Flash; второй же задействует старую уязвимость. Впрочем, это не означает, что хакеры не найдут новые лазейки, да и обновления прошивок для смарт-ТВ выходят порой не так часто, как хотелось бы.

Источник: www.playground.ru

90% «умных» телевизоров можно взломать вредоносной ТВ-передачей и шпионить за телезрителями

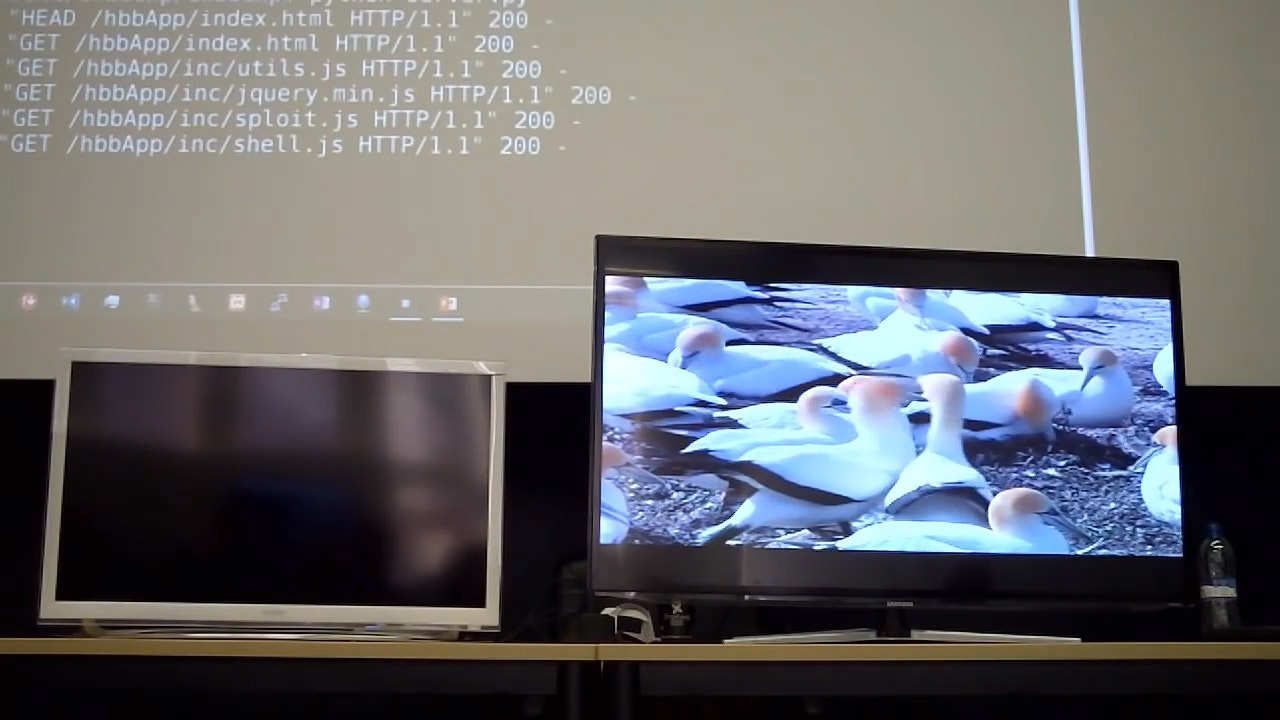

Загрузка эксплойта для Array.prototype.sort() через встроенный браузер телевизора, направленный по указанному адресу командой по DVB-T. Атака происходит в фоновом режиме, пока жертва смотрит передачу про птичек

Как известно, у всех «умных» телевизоров есть разъём USB, куда можно вставить флешку и установить на ТВ вредоносный софт, именно так поступали агенты ЦРУ (см. эксплойт Weeping Angel для телевизоров Samsung). Но есть и альтернативный способ взлома, когда необязательно проникать в квартиру жертвы, а взламывать можно миллионы телевизоров одновременно. Правда, для этого нужен доступ к телевещательной станции, то есть атаку можно проводить на государственном уровне в своей собственной стране. Как вариант, можно купить передатчик DVB-T по цене от $50 до $150 — и провести нелегальную трансляцию, это может сделать кто угодно.

На семинаре по кибербезопасности медиа Media Cyber Security Seminar специалист по безопасности из немецкой компании Oneconsult AG прочитал очень интересный доклад о взломе «умных» телевизоров и даже наглядно продемонстрировал представителям медиаиндустрии, как удалённо заражать телевизоры с помощью обычного телевизионного сигнала DVB-T (Digital Video Broadcasting — Terrestrial), который они постоянно транслируют на своих частотах.

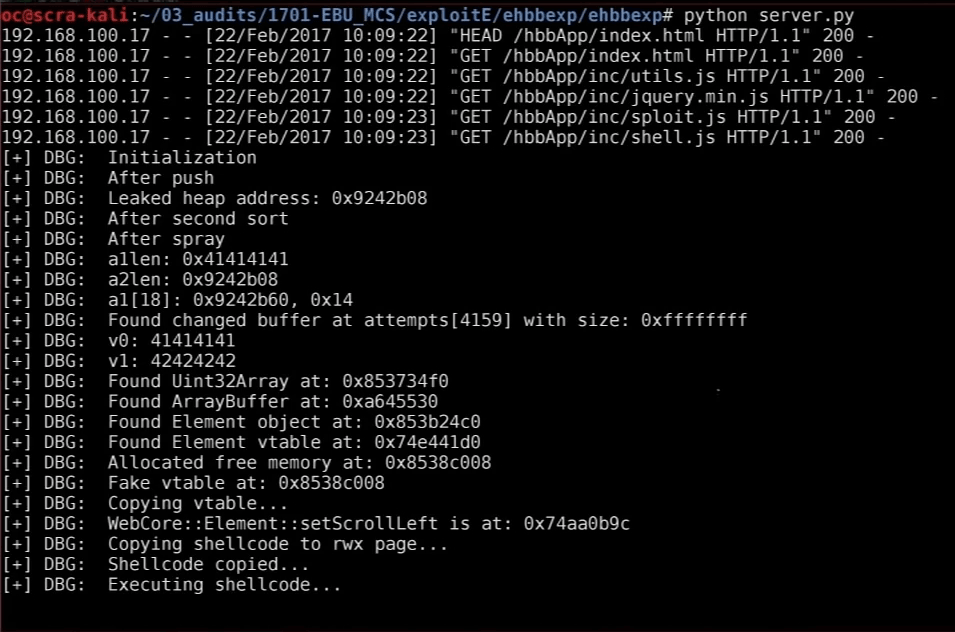

Вредоносная телепередача позволяет направить встроенный браузер на эксплойт, который получает рутовые права на телевизоре, может установить там произвольный код и использовать ТВ любым образом, как пожелает злоумышленник: начиная со шпионажа и заканчивая проведением DDoS-атак на удалённые цели, когда телевизор становится частью ботнета.

Центральным звеном для проведения атаки является технология Hybrid Broadcast Broadband TV (HbbTV) — ТВ-стандарт для передачи дополнительных предложений из интернета на телевизор. По сути, это специальный адаптированный для телевизора сайт, который можно вызвать на экран. Данную технологию поддерживают почти все современные «умные» телевизоры, она совместима с передачей телесигнала по DVB-T, DVB-C и IPTV.

HbbTV поддерживает JavaScript, CSS и DOM. Согласно стандарту, телевизор обязан выполнять команды, полученные по HbbTV. Таким образом осуществляется передача информации в фоновом режиме, пока телезритель мирно смотрит телепередачу.

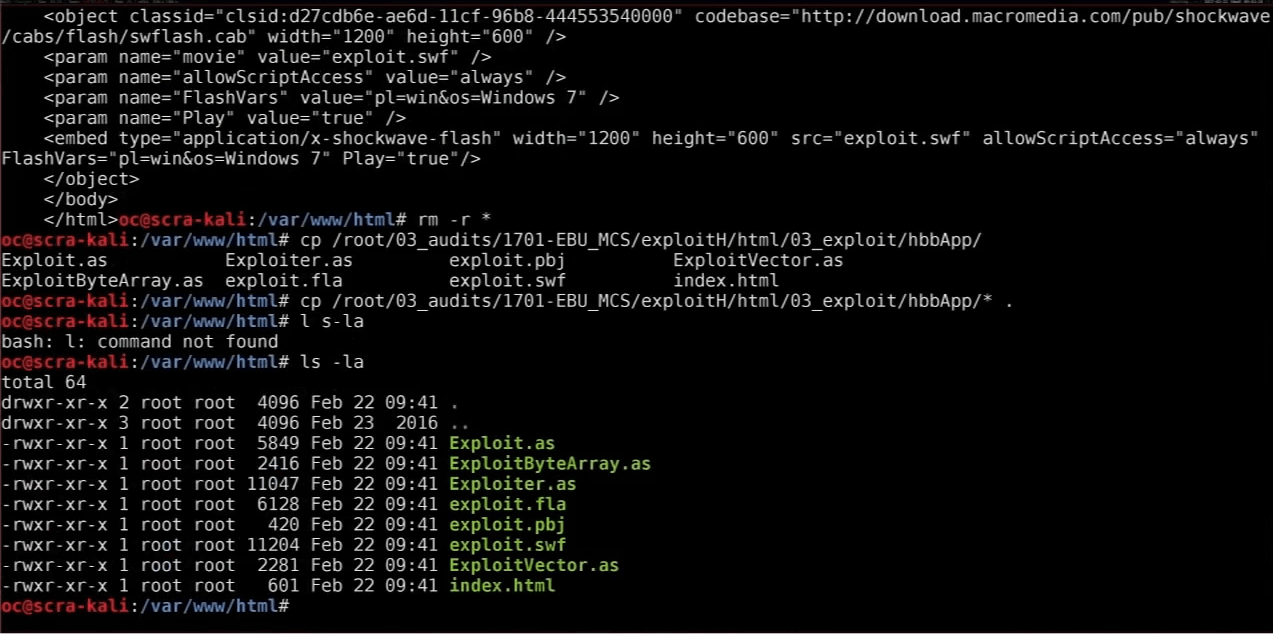

Рафаэль Шиль (Rafael Scheel) из компании Oneconsult AG разработал два эксплойта, которые при загрузке во встроенный браузер телевизора выполняют вредоносный код, получают рутовые права и эффективно захватывают контроль над устройством.

Первый эксплойт использует уязвимость CVE-2015-3090 в Adobe Flash Player — одну из тех 0day-уязвимостей, которые стали известными после взлома Hacking Team в 2015 году.

Рафаэль продемонстрировал работу эксплойта, проведя вредоносную трансляцию по DVB-T, направив браузер телевизора по указанному адресу в интернете, откуда выполняется код, который использует указанную уязвимость.

После этого мы получаем полный доступ к телевизору в удалённом режиме.

Как выяснилось, почти никто из производителей телевизоров не озаботился закрыть эту уязвимость в своих браузерах для ТВ. Правда, мало в каких телевизорах Adobe Flash включен по умолчанию, поэтому Рафаэль разработал второй эксплойт, который использует более старую уязвимость в JavaScript-функции Array.prototype.sort() .

Вот уже JavaScript поддерживается на всех «умных» телевизорах, а уязвимость, как водится, не закрыта. Второй эксплойт делает всё то же, что и первый, но не требует работы плагина Flash.

По словам Рафаэля, около 90% моделей «умных» телевизоров, которые продавались на рынке в последние годы, уязвимы для этой атаки. Исследователь обращает внимание, что DVB-T — это односторонний канал коммуникации, он полностью анонимный со стороны нападающего. Не остаётся никаких следов. При этом существует несколько разных способов, как направить сигнал DVB-T на телевизор жертвы. Понятно, что телекомпания или спецслужбы могут сделать это в масштабах всей страны, но если этим занимается частное лицо, то приходится быть более изобретательным. Здесь три варианта:

- атака на телевещателей;

- перезапись сигнала DVB-T своим более мощным сигналом (например, трансляция с дрона): телевизор по умолчанию должен переключаться на источник более сильного сигнала;

- вмешательство в DVB-C (IPTV), например, через интернет.

Дрон с передатчиком DVB-T

Шиль сказал, что разработал эксплойт для умных телевизоров ещё до того, как узнал о разработках ЦРУ.

Источник: habr.com