Антивирусный модуль NetDefendOS обеспечивает защиту от вредоносного кода, который может содержаться в файлах, загружаемых из интернет . Файлы могут быть загружены как часть веб-страницы, полученной по протоколу HTTP , могут быть загружены по протоколу FTP или получены в виде вложений в электронную почту по протоколу SMTP . Вредоносный код во всех этих примерах может использоваться для различных целей, начиная от программ раздражающего воздействия до более злонамеренных действий, например, получение паролей, номеров кредитных карт и другой конфиденциальной информации. Термин » вирус » может быть использован как общее описание для всех видов вредоносного кода, переносимого файлами.

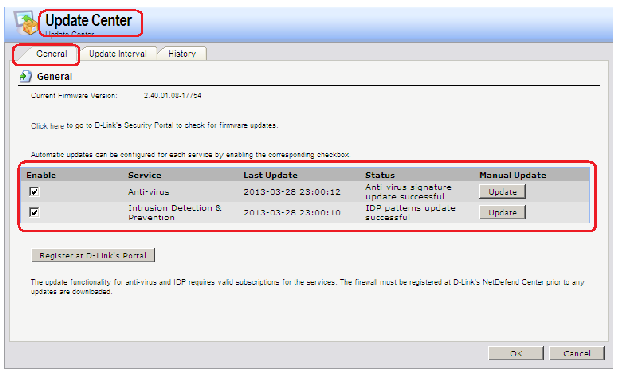

- Настройка корректного системного времени и проверка наличия обновлений Очень важно установить правильное системное время, если функция автоматического обновления антивирусных баз данных включена. Неправильное время может означать, что автоматическое обновление отключено.

Веб-интерфейс:

Maintenance -> Update Center

Принцип работы антивирусных программ

увеличить изображение

Рис. 8.1.

Командная строка:

updatecenter -status

- Может быть просканирован любой тип несжатого файла, с которым связан соответствующий ALG.

- Если загружаемый файл сжат, то форматы ZIP и GZIP также могут быть просканированы.

Можно запретить загрузку определенных файлов, а также указать ограничение размера сканируемых файлов. Если размер не указан, то по умолчанию максимальный размер файлов не ограничен.

Если функция IDP включена, выполняется сканирование всех пакетов, которые соответствуют определенному правилу IDP, без учета семантики протоколов более высокого уровня, таких как HTTP. В противоположность этому антивирус осведомлен о семантики протоколов более высокого уровня и просматривает только данные, относящиеся к этим протоколам. Антивирусное сканирование является частью шлюза прикладного уровня, а IDP нет.

Описание практической работы

Использование шлюза прикладного уровня (ALG) для активизация антивирусного сканирования

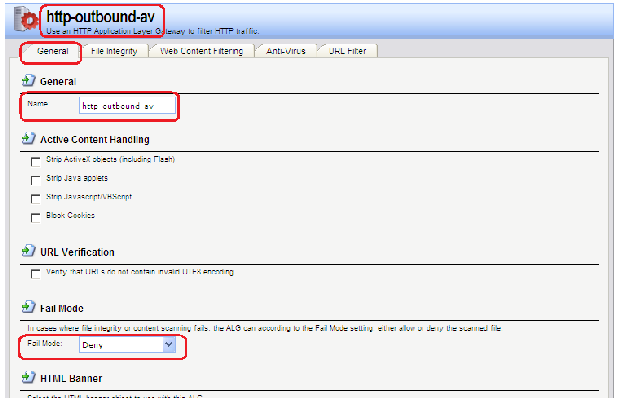

- Реакция на невозможность выполнения проверки на наличие вирусов Антивирус NetDefendOS активизируется с помощью шлюза прикладного уровня (ALG), который связан с соответствующим протоколом. Активизация доступна для загружаемых файлов, связанных со следующими ALG и включается непосредственно в самом ALG:

- HTTP ALG

- FTP ALG

- POP3 ALG

- SMTP ALG

Если по какой-либо по причине не удается выполнить проверку на наличие вирусов, то при режиме Deny дальнейшая передача данных прекращается, при этом данное событие регистрируется в логах. Если установлен режим Allow, то ситуация, когда антивирусные базы не доступны или текущая лицензия не действительна, не приведет к запрещению пересылки. В этом случае пересылка файлов будет разрешена, и будет сгенерировано сообщение в логах, указывающее на то, что произошел сбой.

Компьютерные вирусы и антивирусные программы.

Веб-интерфейс:

Object -> ALG with AV/WCF -> Add -> HTTP ALG

увеличить изображение

Рис. 8.2.

Disabled – Функция антивируса выключена.

Audit – Сканирование активизировано, но единственным действием является ведение логов.

Protect – Функция антивируса активизирована. Подозрительные файлы будут удалены, информация об этом будет записана в логи.

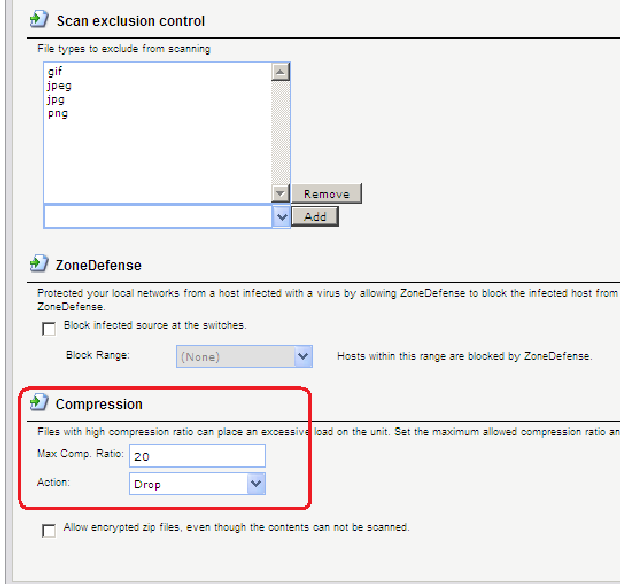

При необходимости можно явно отменить сканирование файлов с определенным расширением. Данное действие может увеличить общую пропускную способность, если загрузка файлов с данным расширением часто используется в каком-либо протоколе, например, HTTP.

NetDefendOS выполняет проверку всех MIME-расширений файлов, чтобы установить, что расширение файла корректно и затем посмотреть, не находится ли это расширение в списке исключенных.

увеличить изображение

Рис. 8.3.

При сканировании сжатых файлов файл сначала распаковывается. В некоторых случаях распакованный файл намного больше сжатого. Это означает, что сравнительно небольшое вложение сжатого файла может значительно израсходовать ресурсы межсетевого экрана и заметно снизить пропускную способность.

Для предотвращения подобной ситуации, следует указать предел степени сжатия (Compression Ratio). Если предел степени сжатия указан 20, то это будет означать, что, если несжатый файл в 20 раз больше, чем сжатый, то следует выполнить одно из следующих действий:

Allow – Разрешить передачу файла без проверки на наличие вирусов

Scan – Сканировать файл на наличие вирусов

Drop – Отбросить файл

В любом случае данное событие заносится в лог.

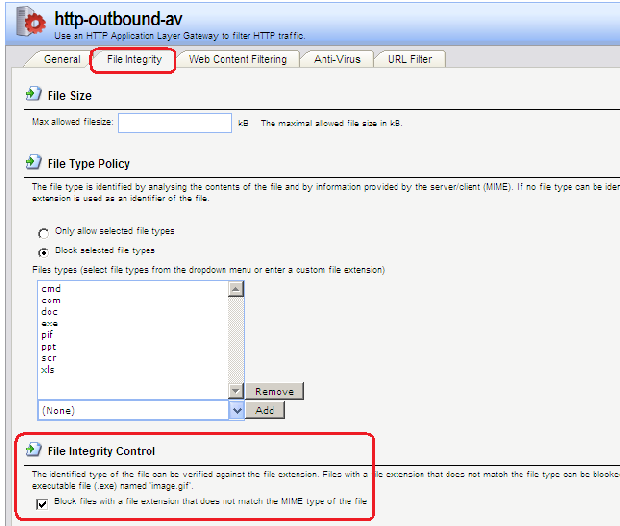

увеличить изображение

Рис. 8.4.

MIME-тип определяет тип файла. Например, файл может быть определен как .gif и, следовательно, должен содержать данные этого типа. Некоторые вирусы могут пытаться скрыться внутри файлов, используя ложное расширение. Файл может быть указан как .gif, но содержимое файла не будет соответствовать данным этого типа, так как он заражен вирусом.

Включение этой функции рекомендуется для того, чтобы предотвратить прохождение вируса.

увеличить изображение

Рис. 8.5.

Командная строка:

set ALGALG_HTTPhttp-outbound-avAntivirus=Protect

Создание сервиса с ALG с установленной антивирусной защитой

Веб-интерфейс:

Object -> Services -> Add -> TCP/UDP Services

увеличить изображение

Рис. 8.6.

0.118 Командная строка:

add Service ServiceTCPUDP http-outbound-av DestinationPorts=80,8080,90,8090 SourcePorts=0-65535 ALG=http-outbound-av

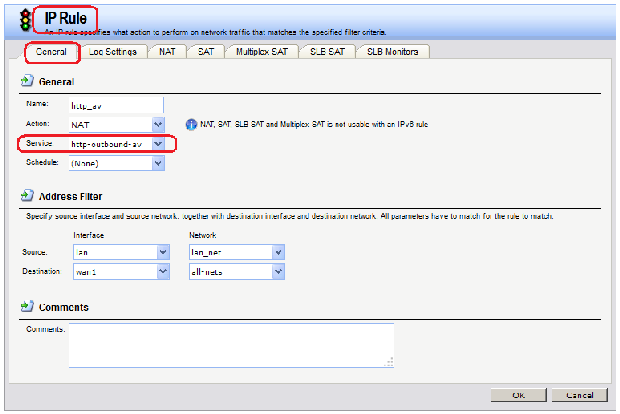

Определение правила фильтрования с созданным сервисом

Веб-интерфейс:

Rules -> IP Rules -> toInet -> Add-> IP Rule

увеличить изображение

Рис. 8.7.

0.119 Командная строка:

add IPRuleFolder Name=toInet

cc IPRuleFolder

add IPRule Action=NAT SourceInterface=lan SourceNetwork=lan/lan_net DestinationInterface=wan1 DestinationNetwork=all-nets Service=http-outbound-av Name=http_av

Источник: intuit.ru

Антивирусные программы, их классификация и принципы работы

Самыми популярными и эффективными антивирусными программами являются антивирусные сканеры (другие названия: доктора, фаги, полифаги). Следом за ними по эффективности и популярности следуют CRC-сканеры (так-же: ревизор, checksumer, integrity checker). Часто оба приведенных метода объединяются в одну универсальную антивирусную программу, что значительно повышает ее мощность. Применяются также различного типа мониторы (фильтры, блокировщики) и иммунизаторы (детекторы).

Сканеры. Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Сканеры также можно разделить на две категории — «универсальные» и «специализированные».

Универсальные сканеры рассчитаны на поиск и обезвреживание всех типов вирусов вне зависимости от операционной системы, на работу в которой рассчитан сканер. Специализированные сканеры предназначены для обезвреживания ограниченного числа вирусов или только одного их класса, например макро-вирусов. Специализированные сканеры, рассчитанные только на макро-вирусы, часто оказываются наиболее удобным и надежным решением для защиты систем документооборота в средах MS Word и MS Excel. Сканеры также делятся на «резидентные», производящие сканирование «на лету», и «нерезидентные», обеспечивающие проверку системы только по запросу.

CRC-сканеры. Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов / системных секторов. Эти CRC-суммы затем сохраняются в базе данных антивируса, как, впрочем, и некоторая другая информация: длины файлов, даты их последней модификации и т.д. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

Мониторы. Антивирусные мониторы — это резидентные программы, перехватывающие «вирусо-опасные» ситуации и сообщающие об этом пользователю. К «вирусо-опасным» относятся вызовы на открытие для записи в выполняемые файлы, запись в загрузочные сектора дисков, попытки программ остаться резидентно и т.д., то есть вызовы, которые характерны для вирусов в моменты из размножения.

Иммунизаторы. Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса. Первые обычно записываются в конец файлов (по принципу файлового вируса) и при запуске файла каждый раз проверяют его на изменение. Недостаток у таких иммунизаторов всего один, что он летален: абсолютная неспособность сообщить о заражении стелс-вирусом. Поэтому такие иммунизаторы, как и мониторы, практически не используются в настоящее время.

Источник: vuzlit.com

Антивирусные программы

Наиболее эффективны в борьбе с компьютерными вирусами, троянскими программами антивирусные программы. Однако не существует антивирусов, гарантирующих стопроцентную защиту.

Типы антивирусных программ

Сканеры (детекторы)

Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и поиске в них известных и новых (неизвестных сканеру) вирусов. Для поиска известных вирусов используется сигнатура вируса — некото рая постоянная последовательность программного кода, специфичная для каждого конкретного вируса. Каждый сканер имеет обширную базу данных, содержащую сигнатуры известных вирусов. Однако, если вирус новый и его сигнатуры нет в вирусной базе, то сканер не сможет обнаружить этот вирус.

Во многих сканерах используются также алгоритмы «эвристического анализа» (анализа последовательности команд в проверяемом объекте), которые могут определить возможность заражения проверяемого объекта, высказать предположение о заражении.

- • резидентные сканеры (мониторы), производящие сканирование «на лету», то есть постоянно проверяющие на вирусы объекты, к которым происходит обращение (запуск, открытие, создание и т. п.). В этом режиме антивирус постоянно активен, он присутствует в памяти «резидентно» и проверяет объекты без запроса пользователя;

- • нерезидентные сканеры, обеспечивающие проверку системы только по запросу пользователя. В этом режиме антивирусная программа неактивна до тех пор, пока не будет вызвана пользователем из командной строки, командного файла или расписания работы антивирусной программы.

Как правило, резидентные сканеры обеспечивают более надежную защиту системы, поскольку они немедленно реагируют на появление вируса, в то время как нерезидентный сканер способен опознать вирус только во время своего очередного запуска.

Достоинство сканеров: универсальность.

Недостатки сканеров: большие размеры антивирусных баз и относительно небольшая скорость поиска вирусов.

CRC-сканеры (ревизоры)

Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов и системных секторов. Эти CRC-суммы и некоторая другая информация (длина файлов, дата их последней модификации и т. д.) сохраняются в базе данных антивируса. При последующем запуске CRC-сканеры сверяют данные, содержащиеся в базе данных, с реально подсчитанными значениями. Если информация о файле, записанная в базе данных, не совпадает с реальными значениями, то CRC-сканеры сигнализируют о том, что файл был изменен или заражен вирусом.

Достоинства ревизоров: CRC-сканеры, использующие алгоритмы, позволяют обнаружить практически 100% вирусов почти сразу после их появления на компьютере.

Недостатки ревизоров: CRC-сканеры не способны поймать вирус в момент его появления в системе, а делают это лишь через некоторое время, уже после того, как вирус разошелся по компьютеру. CRC-сканеры не могут определить вирус в новых файлах, поскольку в их базах данных отсутствует информация об этих файлах.

Блокировщики

Антивирусные блокировщики — это резидентные программы, делающие поведенческий анализ работы программного обеспечения, то есть перехватывающие «вирусоопасные» ситуации и сообщающие об этом пользователю. К «вирусоопасным» относятся вызовы, которые характерны для вирусов в моменты их размножения (вызовы на открытие для записи в выполняемые файлы, запись в boot-сектора дисков или MBR винчестера, попытки программ остаться резидентно и т. д.).

Достоинство блокировщиков: способность обнаруживать и останавливать вирус на самой ранней стадии его размножения.

Недостатки блокировщиков: большое количество ложных срабатываний, замедление работы компьютера, существование путей обхода защиты блокировщиков.

Сетевой экран (брандмауэр, firewall)

Сейчас подавляющее большинство пользователей работают в глобальных сетях. Для безопасной работы в сети разработано специальное программное обеспечение.

Файервол, или сетевой экран, или брандмауэр — это программно-аппаратный комплекс, который позволяет обеспечивать безопасность при работе в локальной сети и сети Интернет (хакерские атаки, вирусы, спам и т. д). Сетевой экран контролирует входящий и исходящий трафик на компьютере или в локальной сети и разрешает или блокирует соединения в соответствии с заданными политиками безопасности. Он обеспечивает фильтрацию на уровне приложений, то есть позволяет задавать правила для популярных приложений (браузеров, программ мгновенного обмена сообщениями и др.). Кроме того, обеспечивается пакетная фильтрация, анализируются передаваемые пакеты данных (заголовки, используемые протоколы, порты, IP-адреса и пр.) и осуществляется фильтрация пакетов в соответствии с заданными политиками безопасности.

Перечисленные выше средства защиты обязательно должны комбинироваться. Современные антивирусные пакеты обеспечивают комплексную защиту компьютера, используя сканеры, CRC-сканеры, блокировщики и сетевые экраны.

Существуют и бесплатные версии антивирусного ПО как для Windows, так и для Linux, которые можно скачать с сайтов разработчиков:

- 1. Антивирус Avast! Free.

- 2. Avira AntiVir Personal — Free Antivirus.

- 3. AVG Anti-Virus Free.

Есть также бесплатные версии Kaspersky и Dr.Web.

Правила безопасности

Вредоносное ПО попадает на компьютер через следующие каналы:

- • Флеш-накопители, карты памяти, внешние жесткие диски.

- • Электронная почта (вложения, ссылки на зараженные веб-сайты).

- • Системы обмена мгновенными сообщениями (ссылки на зараженные файлы и веб-сайты).

- • Веб-страницы (скрипты).

- • Интернет и локальные сети (сетевые черви).

Чтобы защитить свой компьютер, нужно выполнять следующие несложные правила:

- 1. Установить на своем компьютере антивирусное ПО, обеспечивающее комплексную защиту компьютера.

- 2. Регулярно обновлять антивирусное ПО.

- 3. Не реже раза в неделю производить антивирусную проверку всего компьютера.

- 4. Работать в учетной записи с ограниченными правами пользователя, учетную запись с правами администратора использовать только в тех случаях, когда нужно установить программы или изменить настройки системы.

- 5. Крайне осторожно относиться к программам и документам, которые приходят из глобальных сетей. Перед тем, как запустить файл на выполнение или открыть документ, обязательно проверить их на наличие вирусов. Не открывать вложение, если отправитель письма неизвестен.

- 6. Периодически сохранять на внешнем носителе файлы, с которыми ведется работа.

Вопросы для самоконтроля

- 1. Какие виды вредоносного ПО вы знаете?

- 2. Объясните, что такое компьютерный вирус.

- 3. Какие разновидности вирусов встречаются?

- 4. Какие средства борьбы с компьютерными вирусами существуют?

- 5. Выполнение каких правил позволит снизить вероятность заражения компьютера вирусом?

- 6. Каковы пути заражения компьютерным вирусом?

Источник: ozlib.com